Microsoft Defender está lanzando alertas masivas de un supuesto troyano llamado «Cerdigent» en equipos con Windows 11 y servidores de todo el mundo. La noticia ha generado preocupación entre administradores de sistemas y usuarios avanzados, pero el origen del problema no parece ser un malware convencional.

Todo apunta a que las detecciones están vinculadas a un incidente de seguridad en DigiCert, una de las autoridades de certificación más utilizadas del mercado. Según los primeros análisis, el problema tiene que ver con certificados de firma de código que fueron emitidos de forma legítima pero acabaron en manos equivocadas. La clave Microsoft Defender aparece directamente ligada a este comportamiento inusual del antivirus integrado de Windows.

Qué ha pasado con DigiCert y los certificados comprometidos

Un informe publicado en el sistema de seguimiento de errores Bugzilla de Mozilla detalla lo ocurrido. Un atacante consiguió acceso limitado a los sistemas internos de soporte de DigiCert tras comprometer el equipo de un analista. Con ese acceso obtuvo códigos de inicialización para un número reducido de certificados de firma de código.

Durante nuestra investigación entre el 14 y el 17 de abril de 2026, a medida que DigiCert identificó certificados potencialmente afectados por las acciones del actor de amenazas, los revocamos, explicó la compañía en su informe.

Esos códigos, combinados con las órdenes de emisión aprobadas, permitían generar certificados perfectamente válidos. El software firmado con ellos pasaba los filtros de confianza de Windows y de productos antivirus como Defender sin levantar sospechas. Es un escenario bastante serio, porque rompe el modelo de confianza en el que se basan los sistemas operativos modernos.

60 certificados revocados y el malware Zhong Stealer

DigiCert investigó el incidente y acabó revocando 60 certificados en total. De esos, 27 estaban vinculados directamente al atacante: once los identificaron miembros de la comunidad de seguridad informática que los relacionaron con malware, y otros dieciséis los encontró DigiCert en su propia investigación. Los 33 restantes se revocaron como medida preventiva.

Los certificados comprometidos procedían de varias autoridades intermedias de DigiCert, incluyendo DigiCert Trusted G4 CS RSA4096 SHA256 2021 CA1, GoGetSSL G4 CS RSA4096 SHA256 2022 CA-1 y Verokey Secure High Assurance Code EV. La familia de malware que los utilizaba se llama Zhong Stealer, un infostealer que roba credenciales y datos personales del equipo infectado.

¿Es Cerdigent una amenaza real o un falso positivo?

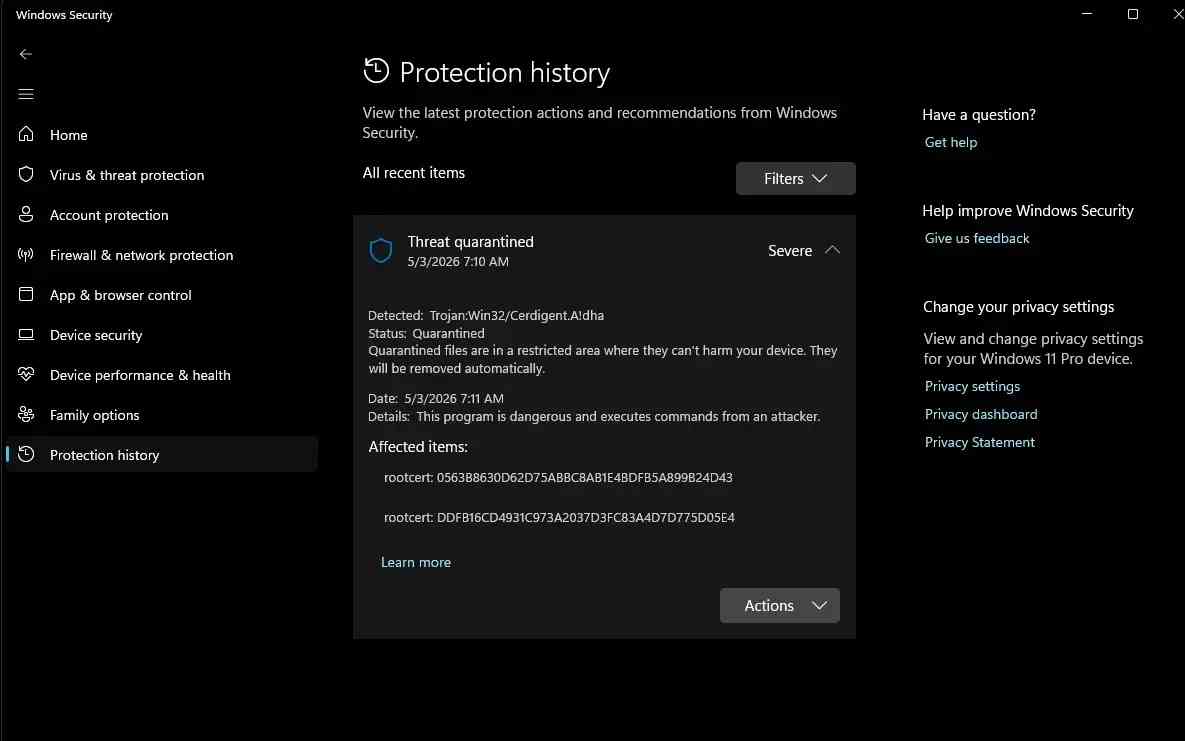

Aquí viene lo que más interesa a los usuarios que están viendo estas alertas. Con la información disponible, muchas detecciones de Cerdigent podrían tratarse de falsos positivos y no de infecciones activas. La propia base de datos de amenazas de Microsoft ofrece poca información concreta: se limita a indicar que «Cerdigent.A!dha puede realizar diversas acciones en su dispositivo, a elección del atacante».

Es una descripción genérica que no ayuda mucho a distinguir entre una amenaza real y una detección provocada por los certificados revocados. Cuando se revocan certificados de firma de código, el software que los usaba pasa automáticamente a ser «sospechoso» para los motores antivirus, aunque no contenga código malicioso en sí mismo.

Qué hacer si recibes esta alerta en tu equipo

Mi recomendación es no entrar en pánico pero tampoco ignorar la alerta por completo. Mantén Windows actualizado, revisa que Microsoft Defender tenga las definiciones de virus al día y estate atento a los comunicados oficiales de Microsoft y DigiCert. En casos de falsos positivos generalizados como este, las correcciones de firmas suelen publicarse en pocos días. Si la alerta persiste tras actualizar, conviene analizar qué software concreto la está provocando antes de tomar decisiones drásticas como formatear.

Comentarios!