¿Sabías que los generadores de imágenes y videos de inteligencia artificial falsos no solo son una amenaza para la desinformación, sino también un vehículo para robar información sensible?… En los últimos meses, el malware Lumma Stealer ha estado infectando dispositivos con Windows, mientras que su contraparte, AMOS, apunta a usuarios de macOS.

Ambos malwares son herramientas de robo de datos diseñadas para vaciar tus billeteras de criptomonedas, recolectar credenciales y mucho más. Si pensabas que navegar en la web era seguro, es momento de pensarlo dos veces.

¿Qué es Lumma Stealer?

Lumma Stealer es un malware avanzado diseñado específicamente para dispositivos Windows. Este programa malicioso tiene un único objetivo: robar datos valiosos de los usuarios, como:

- Billeteras de criptomonedas.

- Cookies y sesiones activas en navegadores.

- Credenciales de inicio de sesión.

- Contraseñas almacenadas.

- Información bancaria, como tarjetas de crédito.

- Historial de navegación en navegadores populares como Google Chrome, Microsoft Edge y Mozilla Firefox.

El malware recopila toda esta información, la empaqueta en un archivo y la envía a los atacantes, quienes pueden usarla para futuros ataques o venderla en mercados clandestinos de delitos cibernéticos.

Generadores de IA falsos: La puerta de entrada para Lumma Stealer

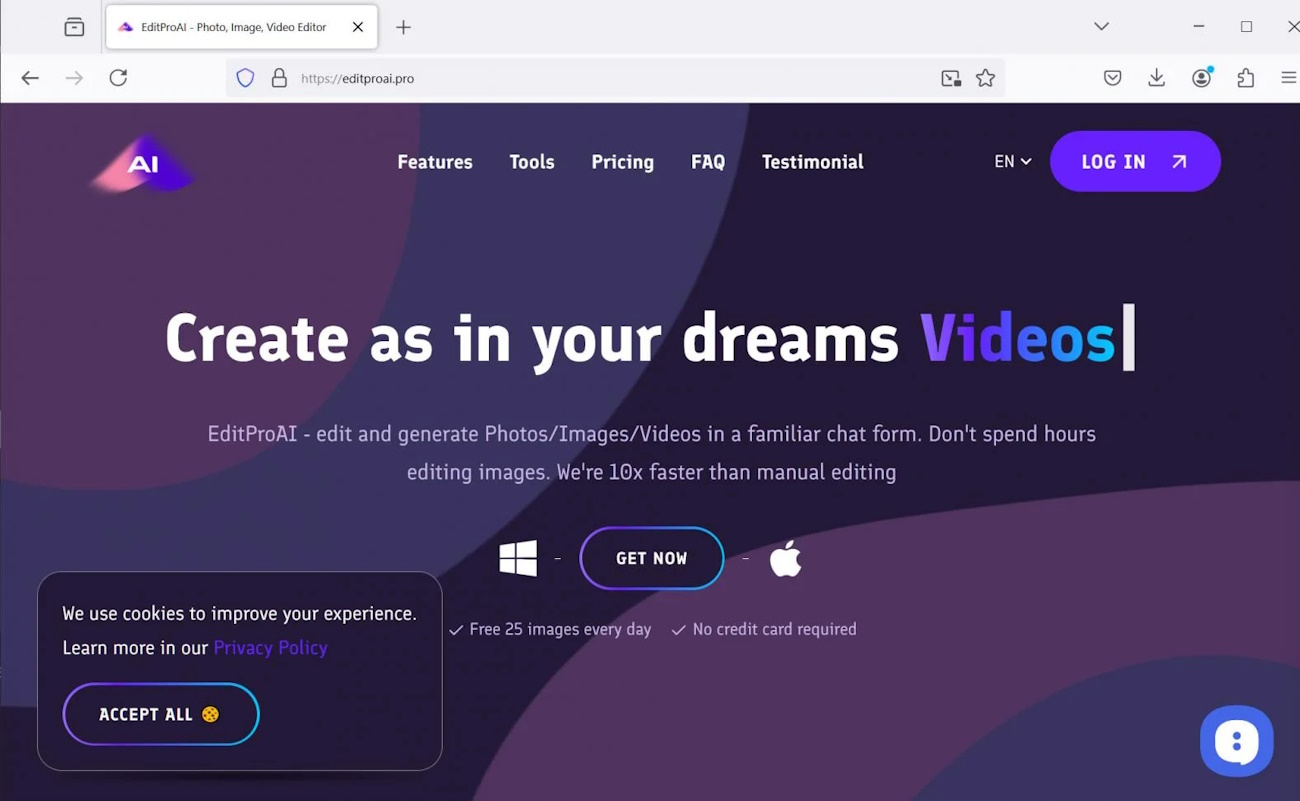

Los actores maliciosos han comenzado a usar sitios web falsos que se hacen pasar por generadores de imágenes y videos basados en inteligencia artificial. Uno de los casos más recientes involucra sitios fraudulentos que promocionan una herramienta ficticia llamada EditProAI.

¿Cómo funciona el engaño?

- Promoción engañosa: Los atacantes promocionan sitios falsos a través de anuncios en redes sociales como X (antes Twitter), donde comparten videos deepfake políticamente polémicos, como montajes del presidente Biden y Trump disfrutando juntos de un helado.

- Sitios falsos: Los usuarios son redirigidos a sitios web con apariencia profesional, como editproai[.]pro y editproai[.]org. Estos incluyen banners de cookies y un diseño legítimo para ganar la confianza del usuario.

- Descarga del malware: Al hacer clic en el botón «Obtener ahora», se descarga un archivo malicioso:

- En Windows, el archivo se llama

Edit-ProAI-Setup-newest_release.exe. - En macOS, el archivo descargado es

EditProAi_v.4.36.dmg.

- En Windows, el archivo se llama

¿Cómo opera Lumma Stealer?

Una vez instalado, el malware de Windows Lumma Stealer utiliza un certificado de firma de código robado de Softwareok.com para evitar ser detectado. Luego, envía los datos robados a través de un panel alojado en proai[.]club/panelgood/, donde los atacantes pueden acceder a la información recopilada.

Un análisis realizado por la herramienta AnyRun confirmó que esta variante de malware es, de hecho, Lumma Stealer y mostró cómo roba información crítica de los dispositivos infectados.

¿Qué hacer si fuiste víctima de Lumma Stealer?

Si descargaste alguna versión de EditProAI, tus datos pueden estar comprometidos. Toma estas medidas de inmediato:

- Restablece todas tus contraseñas y utiliza contraseñas únicas para cada cuenta.

- Activa la autenticación multifactor (MFA) en todas tus cuentas importantes, especialmente en plataformas de criptomonedas, banca en línea y servicios de correo electrónico.

- Escanea tu dispositivo con un software antivirus confiable para eliminar cualquier malware.

- Verifica tus cuentas financieras para detectar actividad no autorizada.

- Evita descargar aplicaciones de fuentes no confiables y mantente alerta ante sitios que parecen demasiado buenos para ser ciertos.

Malware de robo de información: Un problema en auge

El caso de Lumma Stealer no es aislado. Este tipo de malware ha visto un crecimiento exponencial en los últimos años, impulsado por campañas globales que explotan vulnerabilidades, distribuyen archivos maliciosos en plataformas de desarrollo como GitHub o incluso responden con enlaces peligrosos en foros como StackOverflow. Los datos robados suelen usarse para:

- Acceder a redes corporativas.

- Robar información masiva de usuarios, como ocurrió en la violación de cuentas de SnowFlake.

- Causar caos al manipular datos sensibles, como el enrutamiento de redes.

Mantente siempre un paso adelante de los atacantes. La combinación de herramientas legítimas como los generadores de IA y tácticas engañosas convierte a Lumma Stealer y a su homólogo AMOS en una amenaza seria para cualquier usuario conectado. Protege tus dispositivos y, sobre todo, tu información personal.

Comentarios!