La comunidad de seguridad informática ha encendido las alarmas ante el nuevo malware MacSync, una variante que consigue evadir los controles de Gatekeeper de macOS utilizando una aplicación Swift firmada y notariada. Este nuevo hallazgo representa un salto importante en la sofisticación del malware diseñado para el ecosistema Apple.

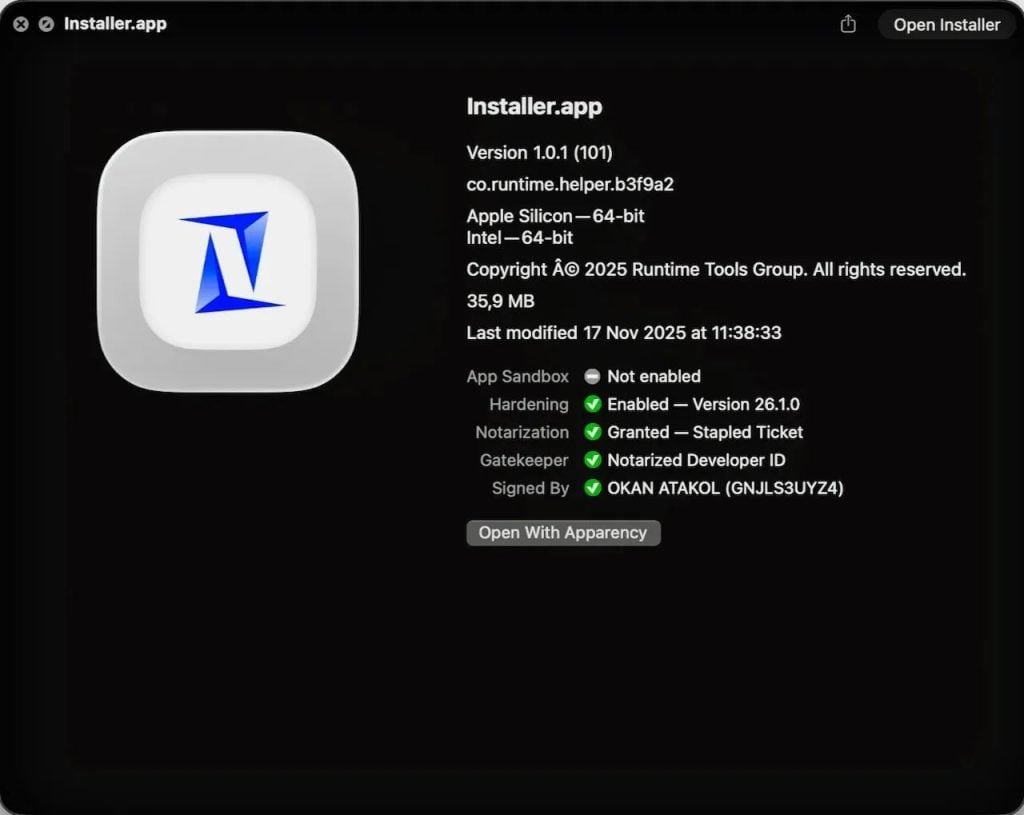

Investigadores de la firma Jamf, especializada en la gestión de protección de dispositivos macOS, han descubierto que esta nueva versión del malware MacSync se distribuye dentro de una imagen de disco DMG aparentemente legítima. Su truco más preocupante: está firmada con un certificado válido, lo que permite instalarse sin alertar a los sistemas de defensa nativos.

El nuevo malware MacSync se disfraza de aplicación legítima

Tal y como apunta el informe, la amenaza llega al sistema como una aplicación Swift notariada y firmada digitalmente, eliminando la necesidad de ejecutar comandos en la terminal. “Se entrega como una aplicación Swift firmada y notariada dentro de una imagen de disco llamada zk-call-messenger-installer-3.9.2-lts.dmg, distribuida a través del sitio zkcall.net/download, lo que elimina la necesidad de cualquier interacción directa con la terminal”…. explicaron los investigadores de Jamf.

Después de inspeccionar el binario de Mach-O, que es una compilación universal, confirmamos que está firmado en código y certificado. La firma está asociada con el ID del equipo de desarrolladores GNJLS3UYZ4, informó Jamf.

Tras el reporte, Apple revocó el certificado asociado, pero no antes de que varios sistemas fueran expuestos al ataque. El método de distribución demuestra cómo los ciberdelincuentes están aprendiendo a sortear las defensas más avanzadas del entorno macOS.

Estrategias de evasión del nuevo malware MacSync

El análisis técnico revela que el malware utiliza un dropper codificado que, una vez decodificado, descarga su carga útil principal. Esta contiene las funciones típicas de un ladrón de información (infostealer), con la capacidad de robar credenciales, datos del sistema y carteras de criptomonedas.

Los expertos han observado múltiples mecanismos de evasión: inflar el archivo DMG a 25,5 MB añadiendo un PDF señuelo, eliminar los scripts usados en la ejecución y verificar la conectividad a internet antes de activarse. Estas tácticas le permite evitar entornos de análisis o “sandboxes”.

El malware, que apareció inicialmente como Mac.C en abril de 2025, ha sido atribuido a un actor conocido como Mentalpositive, quien ha mostrado una rápida evolución en sus herramientas. A mediados de año, esta variante comenzó a competir en el mercado de infostealers para macOS junto a otros nombre como: AMOS y Odyssey.

Un ladrón de datos cada vez más sofisticado

Investigaciones previas señalan que el malware puede acceder a información extremadamente sensible, como llaveros de iCloud, contraseñas almacenadas en navegadores, metadatos del sistema y archivos personales.

También se ha detectado que puede extraer datos de billeteras de criptomonedas, lo que lo convierte en una amenaza directa para los usuarios particulares y profesionales que usan macOS como entorno de trabajo seguro.

Aunque Apple actuó rápidamente revocando el certificado de la firma del nuevo nuevo malware MacSync, el episodio evidencia que los atacantes están utilizando las propias herramientas de desarrollo de macOS para distribuir software malicioso de forma legítima.

Los expertos recomiendan evitar la instalación de aplicaciones fuera de la Apps Store, incluso si están firmadas y notariadas, y mantener actualizado su sistema operativo.

Comentarios!