Utilizar métodos no oficiales para validar el sistema operativo ha sido una práctica de alto riesgo, pero los recientes ataques de typosquatting han elevado la amenaza a un nivel crítico. Un simple error de una solo letra al introducir un comando en la terminal puede abrir una puerta trasera de tu ordenador a ciberdelincuentes especializados en el robo de datos.

Este peligro se ha materializado en una campaña dirigida contra los usuarios de herramientas de código abierto muy populares en foros y comunidades técnicas. El problema no reside únicamente en la naturaleza del software de activación, sino en cómo la infraestructura de estos métodos es suplantada mediante dominios engañosos que ejecutan código malicioso de forma inmediata.

Los peligros de los scripts de activación no oficiales

La comunidad de seguridad ha detectado que los atacantes están explotando los conocidos como: Microsoft Activation Scripts (MAS), una colección de comandos de PowerShell diseñada para evadir las licencias de Windows y Office. Al tratarse de un proceso que se ejecuta directamente desde servidores externos, los delincuentes registraron un dominio casi idéntico al original, aprovechando que muchos usuarios escriben las direcciones manualmente o copian enlaces de fuentes poco fiables.

En lugar de acceder al repositorio legítimo alojado en get.activated.win, los usuarios terminan conectándose a get.activate.win. Esa mínima omisión de la letra «d» es suficiente para que el sistema descargue un archivo infectado en lugar del script esperado. Esta técnica, conocida como typosquatting, es extremadamente efectiva porque se basa en el error humano y en la confianza ciega en los tutoriales de internet.

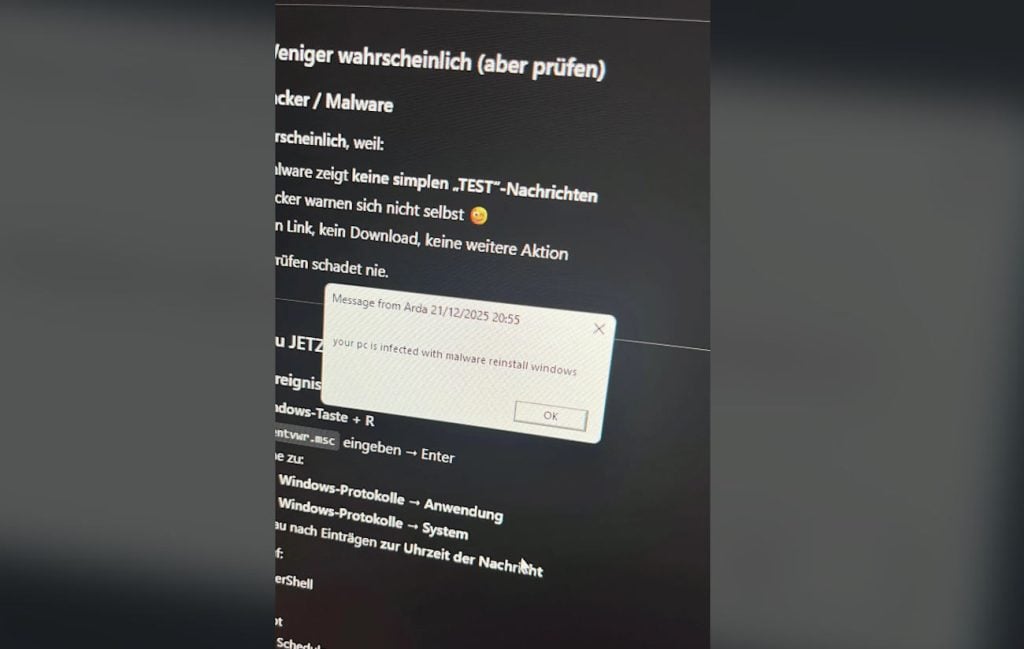

Se recomienda a los usuarios afectados reinstalar Windows y verificar si había procesos sospechosos de PowerShell en el Administrador de Tareas.

A typo-squatting campaign was found on the domain «get[.]activate[.]win» (notice the missing «d»), used to install a remote script-loading trojan.

Please take extra care to verify the commands you type before running them, or download the MAS AIO script from our GitHub.

— MAS (@massgravel) December 23, 2025

Cosmali Loader y la amenaza del control remoto al activar Windows

El malware distribuido en esta campaña ha sido identificado como Cosmali Loader, una pieza de software modular diseñado para la infiltración persistente. Una vez que este cargado se asienta en el sistema, tiene la capacidad de descargar módulos adicionales según los objetivos del atacante, que en este caso incluyen programas de criptominería y el peligroso troyano de acceso remoto XWorm.

El impacto de XWorm es especialmente preocupante, ya que otorga a los atacantes un control total sobre los equipos comprometidos, permitiendo el robo de credenciales, el acceso a archivos personales y monitorización de la actuada del usuario.

Curiosamente, algunos usuarios de Reddit informaron haber visto advertencias inusuales en sus pantallas, lo que sugiere que un investigador de seguridad externo pudo haber tomado el control del panel del malware para alertar a las víctimas sobre la infección de su sistema.

Cómo proteger tu sistema de comandos maliciosos

Para quienes gestionan sistemas informáticos, este incidente es un recordatorio de que ejecutar comandos de PowerShell desde fuentes desconocidas es una de las mayores vulnerabilidades actuales.

Los desarrolladores del proyecto original han emitido alertas urgentes pidiendo a los usuarios verificar cada carácter antes de presionar la tecla «Enter». La infraestructura de los scripts de activación no oficiales se ha convertido en un campo de minas donde la comodidad de no pagar licencias puede salir muy cara en términos de privacidad.

Lógicamente, Microsoft califica este tipo de herramientas como software de piratería, precisamente porque eluden las medidas de seguridad esenciales. La recomendación más sensata para mantener la integridad de tu sistema operativo y datos personales, es utilizar los canales de distribución oficiales y licencias verificadas.

Comentarios!

¡Ver comentarios y opinar!