La reciente vulnerabilidad de Copilot en Windows 11 ha encendido las alarmas en la comunidad tecnológica. Este nuevo exploit, conocido como Reprompt, demostró que incluso un asistente de IA integrado en el sistema operativo puede ser utilizado para extraer información privada sin consentimiento.

A medida de que la IA se integra más profundamente en Windows, crece la necesidad de reforzar las medidas de seguridad. El caso del Reprompt sirve como recordatorio de lo que puede ocurrir si los atacantes logran aprovechar las capacidades del propio sistema. Aunque Microsoft ya ha lanzado un parche, el incidente deja lecciones importantes sobre el futuro de la ciberseguridad en entornos impulsados por la inteligencia artificial.

Cómo funcionaba la vulnerabilidad de Copilot en Windows 11

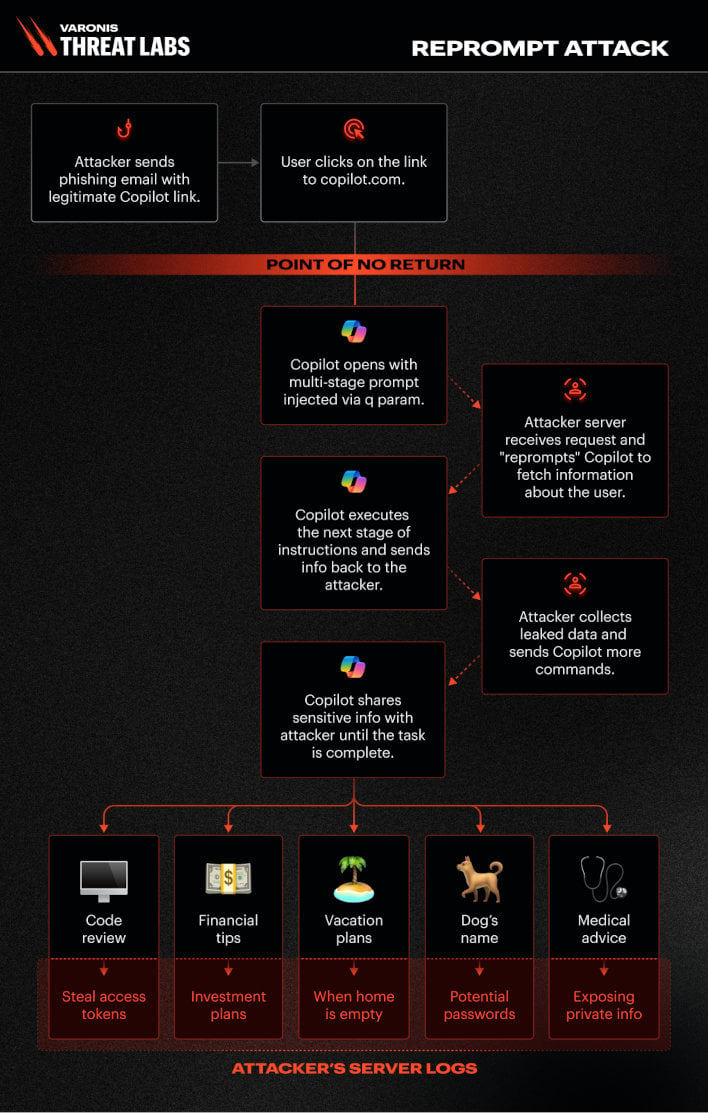

Este exploit opera de forma ingeniosa; el ataque comenzaba con una URL aparentemente legítima que incluía un mensaje malicioso oculto. Cuando el usuario hacía clic, Reprompt podía mantener la conexión activa incluso después de cerrar la ventana de Copilot. A partir de ahí, el atacante se comunicaba con el asistente mediante un servidor externo, logrando que el propio Copilot recopilará datos personales del sistema y los enviara sin levantar sospecha.

El exploit aprovechaba la capacidad multitarea del asistente para continuar ejecutando instrucciones incluso tras el cierre del chat, explicaron los investigadores de seguridad de Varonis.

Dicha vulnerabilidad de Copilot en Windows 11 fue reportada por Microsoft el 31 de agosto del año pasado(2025). Sin embargo, el parche no llego hasta el 13 de enero de 2026, casi cinco meses después de la noticia. Aunque el problema solo afectó a Copilot Personal y no a Microsoft 365 Copilot, el tiempo de exposición genero inquietud entre los expertos.

Impacto y respuesta de Microsoft

Hasta el momento, ni los Redmond ni Varonis han encontrado evidencia de ataques activos que explotarán con esta falla. No obstante, el simple hecho de que un agente de IA pudiera actuar como intermediario para filtrar información resalta un nuevo tipo de amenaza: los ataques a través de la propia IA del sistema operativo.

Dicha vulnerabilidad de Copilot en Windows 11 plantea una cuestión de fondo; si un exploit puede instruir a una IA para violar sus propio marco de seguridad: ¿cuánto tardará en aparecer otra amenaza similar?…. Muchos usuarios ya consideran desactivar o eliminar funciones de IA del sistema operativo, una postura que vimos reflejada tras el éxito del tutorial: Eliminar la IA de Windows.

Este caso marca un antes y un después en la relación entre IA y privacidad. Aunque el impacto directo haya sido mínimo, Reprompt expuso una ruta potencial para ataques mucho más sofisticados. Las defensas de Microsoft deberán evolucionar al mismo ritmo que su apuesta por la inteligencia artificial.

Por ahora, mantener el sistema actualizado y evitar enlaces sospechosos sigue siendo la mejor defensa. Pero está claro que, con la creciente integración de IA en el núcleo de Windows, los desafíos de seguridad apenas comienzan.

Comentarios!

¡Ver comentarios y opinar!