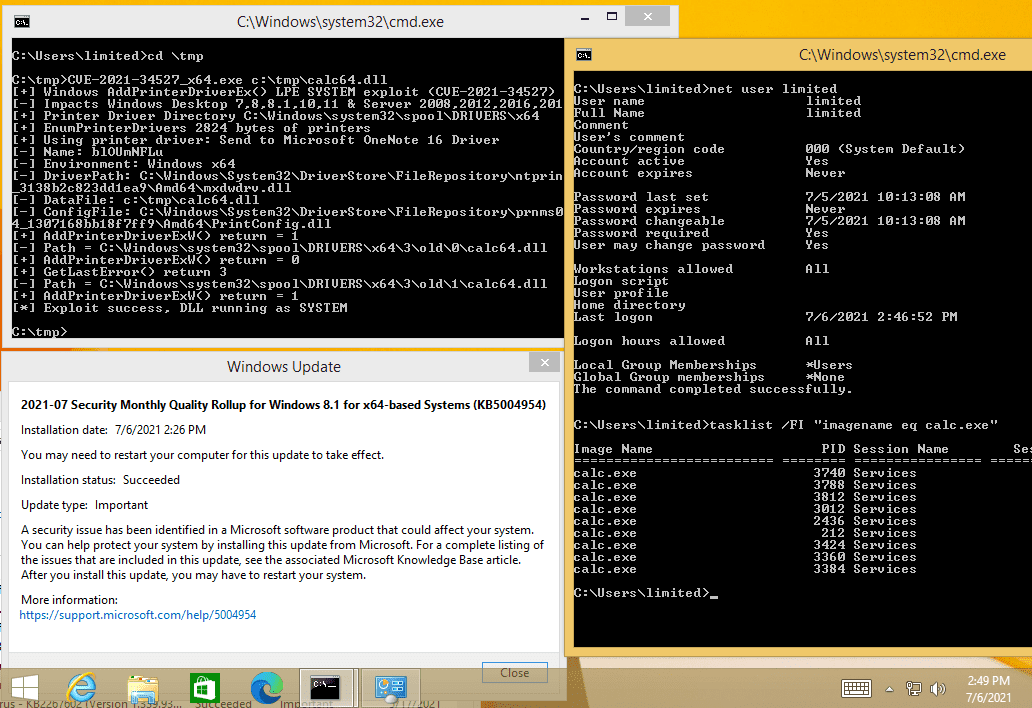

A inicios de este mes, se descubrió una vulnerabilidad de 0 Day llamada PrintNightmare que afecta la cola de impresión de Windows, en la que los ciberdelincuentes aprovechan para introducir y ejecutar códigos maliciosos en los dispositivos y poder acceder a información sensible.

Microsoft ya ha reaccionado al respecto y ha lanzado un parche de seguridad de «emergencia» para tratar de solventar la vulnerabilidad. Sin embargo, algunos investigadores de seguridad han confirmado que este parche no soluciona del todo el problema en Windows.

The Microsoft fix released for recent #PrintNightmare vulnerability addresses the remote vector – however the LPE variations still function. These work out of the box on Windows 7, 8, 8.1, 2008 and 2012 but require Point&Print configured for Windows 2016,2019,10 & 11(?). ?♂️ https://t.co/PRO3p99CFo

— Hacker Fantastic (@hackerfantastic) July 6, 2021

PrintNightmare sigue activo en Windows

Según los investigadores, la actualización lanzada a Windows que aborda la vulnerabilidad PrintNightmare aborda solamente el vector remoto y que las variaciones de LPE siguen funcionando hasta ahora.

Por lo que los usuarios que ejecutan Windows 7, 8, 8.1, 2008 y 2012 todavía cuentan con problemas de seguridad en sus dispositivos. Mientras que los usuarios con Windows 2016,2019,10 y 11 requieren un «Point and Print» configurado previamente.

Por el momento, recomendamos a nuestros lectores instalar las actualizaciones disponibles para sus dispositivos, luego Microsoft seguramente lanzará otro parche con el que abordará las variaciones de la vulnerabilidad.

Comentarios!

¡Ver comentarios y opinar!