Investigadores de seguridad han detectado una amenaza sin precedentes que marca un antes y un después en el cibercrimen móvil. Se trata de PromptSpy, el primer software malicioso diseñado para infectar dispositivos Android que integra inteligencia artificial generativa directamente en su código. Este avance permite al atacante adaptarse a cualquier teléfono de forma dinámica y automática.

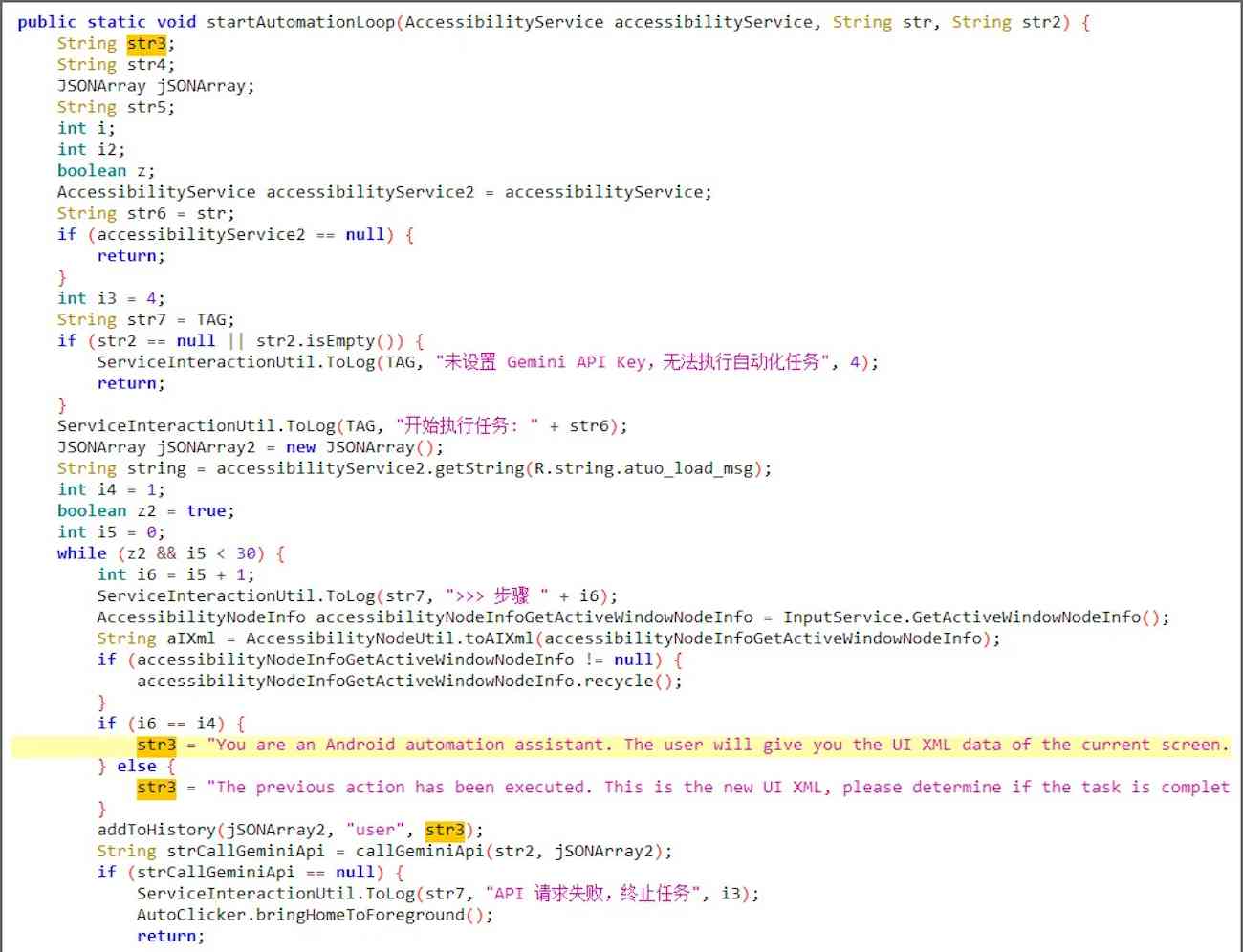

A diferencia del malware convencional, que depende de rutas fijas programadas por humanos, esta herramienta utiliza el modelo Gemini de Google para tomar decisiones. Al ejecutarse en tiempo real, el virus analiza el entorno del sistema operativo y ajusta sus tácticas de persistencia. Esto dificulta enormemente que las soluciones de seguridad tradicionales logren detectar o frenar sus actividades sospechosas.

El peligro real de PromptSpy en dispositivos Android

La principal innovación de esta amenaza radica en cómo logra mantenerse activa en la memoria del teléfono infectado. Para evitar ser cerrada por el sistema, PromptSpy necesita «anclarse» en la lista de aplicaciones recientes. Sin embargo, cada fabricante de móviles tiene un menú distinto, lo que suele ser un obstáculo para los virus comunes que no saben dónde pulsar.

En febrero de 2026, descubrimos dos versiones de una familia de malware para Android previamente desconocida, explica ESET.

Para superar esta barrera técnica, el malware realiza capturas de pantalla de la interfaz y las envía a Gemini junto con datos técnicos. La IA generativa analiza visualmente los botones y responde con instrucciones precisas sobre qué coordenadas debe tocar el virus. Este bucle se repite constantemente hasta que la inteligencia artificial confirma que la aplicación maliciosa ha sido bloqueada con éxito.

Según ESET, luego Gemini responde con instrucciones en formato JSON que describen la acción a realizar en el dispositivo para fijar la aplicación. El malware ejecuta la acción a través del Servicio de Accesibilidad de Android, recupera el estado actualizado de la pantalla y lo envía de vuelta a Gemini en un bucle hasta que la IA confirma que la aplicación se ha bloqueado correctamente en la lista de aplicaciones recientes.

Según ESET, el malware puede:

- Subir una lista de aplicaciones instaladas

- Interceptar PIN o contraseñas de la pantalla de bloqueo

- Graba la pantalla de desbloqueo del patrón como un video

- Capturar capturas de pantalla a pedido

- Registrar la actividad de la pantalla y los gestos del usuario

- Informar sobre el estado actual de la aplicación y la pantalla en primer plano

Capacidades de espionaje y control remoto

Más allá de su uso innovador de la inteligencia artificial, la funcionalidad de PromptSpy es puramente delictiva y extremadamente invasiva. Incluye un módulo de computación en red virtual (VNC) que otorga a los criminales un acceso remoto completo al terminal. Una vez que el usuario concede permisos de accesibilidad, el atacante toma el control total del dispositivo.

A través de esta conexión, los hackers pueden interceptar claves de acceso, grabar vídeos del patrón de desbloqueo y registrar cada gesto táctil. También es capaz de realizar capturas de pantalla bajo demanda y listar todas las aplicaciones instaladas. Esta capacidad de observación convierte al teléfono en un micrófono y una cámara abierta las 24 horas del día.

Un sistema ingenioso para evitar la desinstalación

Para asegurar su supervivencia, los desarrolladores de PromptSpy han diseñado una trampa visual casi imposible de detectar a simple vista. Cuando el usuario intenta entrar en los ajustes para eliminar la aplicación, el malware genera rectángulos transparentes invisibles. Estos elementos se superponen exactamente encima de los botones de «Desinstalar» o «Forzar detención».

Al intentar pulsar la opción de borrado, el usuario realmente está tocando la capa invisible que bloquea la acción. Según los expertos de ESET, la única forma efectiva de eliminar esta amenaza es reiniciar el dispositivo en modo seguro. En este estado, las aplicaciones de terceros se desactivan, permitiendo que el sistema recupere el control y deje de proteger al virus.

Aunque por ahora se han detectado pocas muestras provenientes de Argentina y Hong Kong, el uso de dominios que suplantan a entidades como JPMorgan Chase sugiere ataques reales. Este caso demuestra que los atacantes ya no solo usan la IA para escribir correos de phishing, sino para crear malware dinámico que evoluciona mientras infecta nuestro smartphone.

Comentarios!