El spyware Predator, desarrollado por la firma Intellexa, ha logrado alcanzar un nivel de sofisticación bastante alarmante al lograr neutralizar las barreras de la privacidad de Apple. Esta herramienta de vigilancia es capaz de interceptar el sistema operativo del iPhone para que los usuarios no logren percibir cuándo su cámara o micrófono están activos. Este alarmante hallazgo revela una técnica avanzada que silencia las alertas visuales, las cuales están diseñadas para proteger la intimidad en los dispositivos móviles de última generación.

Esta amenaza no se basa en una vulnerabilidad convencional, sino que estamos hablando de un control más profundo del sistema que permite a los atacantes poder operar en las sombras. Al tomar el mando del núcleo del software, este malware de vigilancia puede con toda capacidad transmitir audio y video en tiempo real sin que el usuario del dispositivo sospeche absolutamente nada. Se trata de un ataque directo a la confianza que los usuarios depositan en las señales de seguridad de la interfaz de iOS.

El sofisticado ataque de Predator al sistema SpringBoard

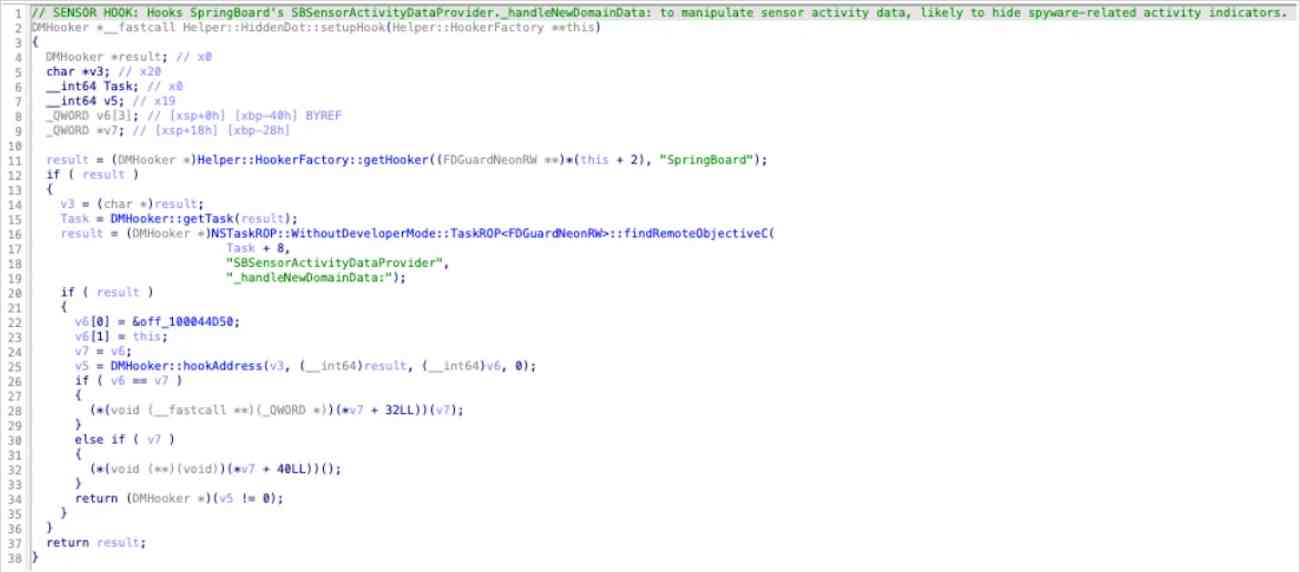

El funcionamiento interno de este software espía se centra en manipular el componente SpringBoard, que es el encargado de gestionar la pantalla de inicio y gran parte de la interfaz de usuario en iOS. Los investigadores han descubierto que Predator utiliza una función específica para interceptar las actualizaciones de los sensores antes de que estas generen un aviso visual en la barra de estado. De esta forma, el sistema operativo es engañado de manera efectiva.

Al utilizar este único método, Predator intercepta TODAS las actualizaciones de estado de los sensores antes de que lleguen al sistema de visualización del indicador.

Cómo se anulan los puntos verde y naranja de seguridad

Desde la llegada de iOS 14, Apple implementó puntos de colores en la parte superior de la pantalla: verde para la cámara y naranja para el micrófono. El método de Predator consiste en un «gancho» que anula el objeto responsable de procesar estos datos. Al hacer esto, las llamadas del sistema para encender la luz de advertencia son ignoradas por completo, permitiendo que el espionaje ocurra de forma totalmente invisible para la víctima.

Esta técnica de secuestro de indicadores aprovecha el acceso previo al kernel para inyectar código malicioso en procesos legítimos. Según los expertos en ciberseguridad, el malware no necesita permisos adicionales porque ya ha roto las defensas principales del dispositivo. Esto le permite saltarse las verificaciones de seguridad estándar y acceder al hardware de captura multimedia sin dejar rastro en la superficie de la experiencia de usuario.

Riesgos reales del acceso al nivel de kernel

Cuando un software malicioso alcanza el nivel de kernel, las protecciones habituales de las aplicaciones dejan de ser efectivas. En este escenario, Intellexa ha demostrado que puede redirigir funciones internas del procesador para evitar que el sistema operativo detecte el uso no autorizado de la cámara. El impacto es crítico, ya que incluso funciones de llamadas VoIP pueden ser grabadas y enviadas a servidores remotos sin que el indicador de grabación se active.

La investigación técnica detalla que existen señales sutiles de la infección, como asignaciones de memoria inesperadas o archivos de audio guardados en rutas inusuales dentro del almacenamiento interno. Sin embargo, para un usuario promedio, estos indicios son prácticamente imposibles de detectar. La eficiencia de este spyware comercial subraya la necesidad de actualizaciones constantes y una vigilancia extrema sobre los mecanismos de infección de cero clics que utiliza la industria del espionaje.

A pesar de los esfuerzos constantes de la compañía de Cupertino por blindar sus terminales, el caso de Predator pone de manifiesto que los atacantes estatales o privados siempre buscan rutas alternativas. La interceptación de datos del sensor en sentido ascendente significa que la interfaz gráfica nunca se entera de la actividad del hardware. Es un recordatorio de que la seguridad absoluta es un objetivo en constante movimiento frente a herramientas de vigilancia tan potentes.

Comentarios!