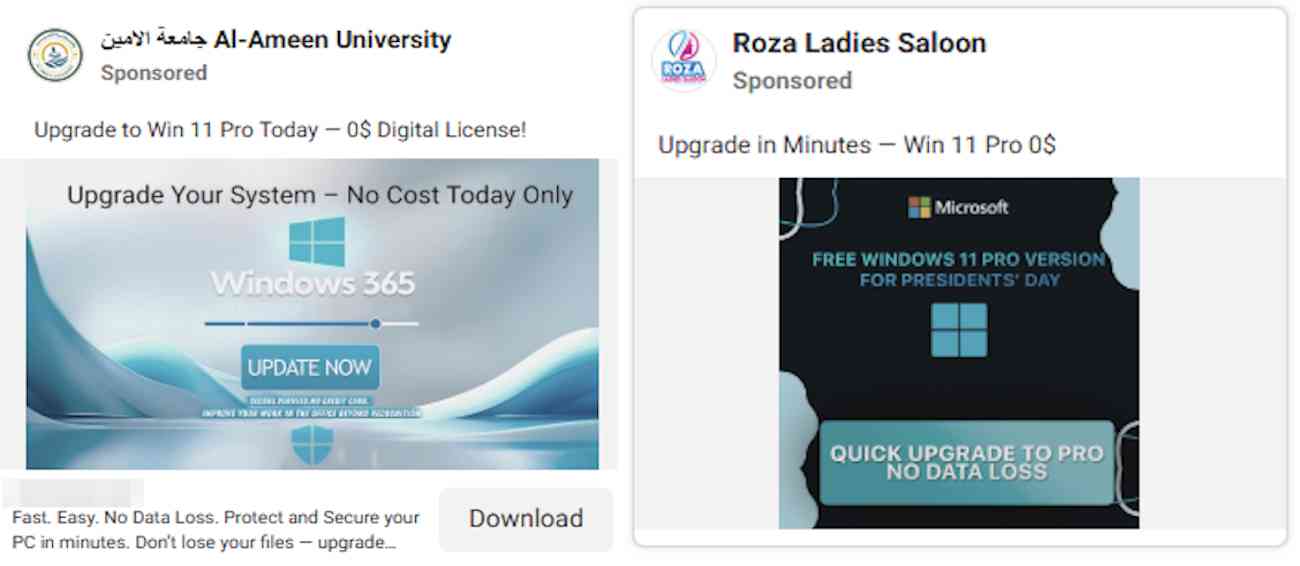

El cibercrimen ha alcanzado un nuevo nivel de sofisticación en redes sociales. Actualmente, una red de estafas en Facebook difunden descargas falsas Windows mediante anuncios pagados que imitan a la perfección el soporte oficial de Microsoft. Esta campaña no solo busca infectar ordenadores, sino que está diseñada específicamente para el robo de activos digitales y credenciales bancarias en cuestión de segundos.

El peligro radica en la confianza que genera la plataforma. Al navegar entre publicaciones familiares, los usuarios encuentran promociones de una supuesta versión «25H2» de Windows. Sin embargo, detrás de esta fachada profesional se esconde un mecanismo de precisión que utiliza técnicas de evasión de seguridad para pasar desapercibido ante los antivirus convencionales.

Facebook difunden descargas falsas Windows: La trampa del clon perfecto

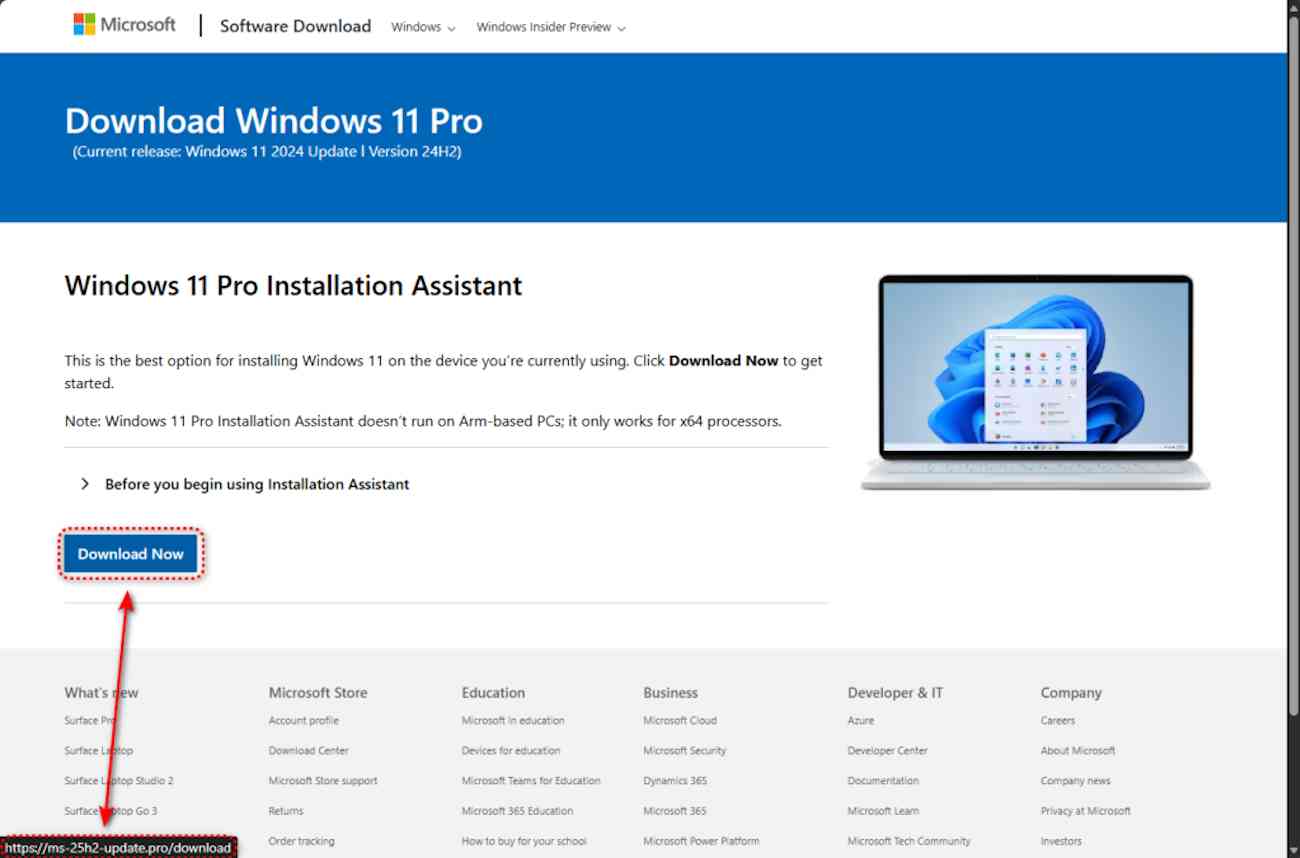

La estrategia de los atacantes comienza con el uso de la marca oficial para dirigir al tráfico hacia dominios fraudulentos. Estos sitios son copias exactas del centro de descargas de Microsoft, incluyendo logotipos y textos legales. Los dominios utilizados, como ms-25h2-descargar.pro, aprovechan la confusión terminológica con las versiones reales de software para engañar incluso a usuarios con conocimientos técnicos medios.

Solo los visitantes que parecen ser usuarios habituales de hogares u oficinas reciben el archivo malicioso, evitando a los investigadores.

Para asegurar el éxito, la infraestructura emplea geofencing y detección de sandbox. Si el sistema detecta que quien accede es un experto en seguridad o un bot de análisis, lo redirige automáticamente a Google. Solo las víctimas reales acceden al instalador de 75 MB alojado sospechosamente en GitHub para evadir los filtros de descarga de los navegadores modernos.

Anatomía del malware: El instalador ms-update32.exe

Una vez que el usuario ejecuta el archivo ms-update32.exe, el malware inicia una cadena de infección altamente compleja. No se trata de un virus simple; es una aplicación basada en Electron que se oculta bajo el nombre de «LunarApplication». Este marco técnico permite a los atacantes empaquetar funciones de robo de datos que escanean el sistema en busca de carteras de criptomonedas y cookies de sesión de navegadores como Chrome o Edge.

Además, el sistema de ataque utiliza scripts de PowerShell ofuscados que desactivan las protecciones nativas del sistema operativo. Al ejecutarse con políticas de restricción nula, el código malicioso puede inyectarse en procesos legítimos de Windows, lo que hace que su detección sea casi imposible mediante el Administrador de Tareas. La persistencia se logra escribiendo datos binarios en el registro de Windows, específicamente en rutas asociadas al procesamiento de texto para no levantar sospechas.

Cómo protegerse ante el robo de carteras criptográficas

La finalidad última de estas campañas que en Facebook difunden descargas falsas Windows es el beneficio económico inmediato. Al comprometer las frases semilla y los archivos de monederos, los atacantes pueden vaciar cuentas de criptoactivos de forma irreversible. Es vital recordar que Microsoft jamás utiliza anuncios en redes sociales para distribuir actualizaciones críticas de su sistema operativo; estas siempre se gestionan a través de la herramienta interna Windows Update.

Si sospecha haber sido víctima, la rapidez es crucial. Debe desconectar el equipo de internet, cambiar todas sus contraseñas desde un dispositivo limpio y realizar un análisis profundo con herramientas especializadas como Malwarebytes, que ya ha catalogado esta infraestructura como maliciosa. La prevención sigue siendo la mejor defensa: desconfíe de cualquier descarga de software que no provenga del dominio oficial del fabricante.

Comentarios!