La seguridad en la navegación ha dado un giro crítico este inicio de año tras detectarse una campaña masiva de ciberespionaje. Un grupo de extensiones de Chrome con IA falsa ha logrado infiltrarse en los navegadores de más de 300.000 personas, utilizando el auge de la inteligencia artificial como señuelo para sustraer credenciales y contenidos privados de Gmail.

A medida que integramos asistentes digitales en nuestro flujo de trabajo diario, los atacantes han perfeccionado métodos de ocultación que evaden los filtros tradicionales. Esta red maliciosa, identificada por expertos en ciberseguridad, no solo compromete contraseñas, sino que tiene la capacidad de leer borradores de correos electrónicos y transcripciones de voz en tiempo real, operando bajo una infraestructura centralizada que sigue activa en varios repositorios.

El peligro de la campaña AiFrame en el navegador

La amenaza, bautizada como AiFrame por los investigadores de LayerX, se basa en un modelo de engaño técnico altamente eficiente. Estas extensiones maliciosas no ejecutan procesos de IA de forma local; en su lugar, utilizan un iframe a pantalla completa que carga contenido desde el dominio remoto tapnetic[.]pro. Este método permite a los atacantes modificar la lógica del software sin necesidad de enviar actualizaciones a la Chrome Web Store, esquivando así las revisiones de seguridad de Google.

Cuando se invocan funciones relacionadas con Gmail, como respuestas o resúmenes asistidas por IA, el contenido del correo electrónico extraído se pasa a la lógica de la extensión y se transmite a una infraestructura de backend de terceros controlada por el operador de la extensión.

El análisis técnico revela que el software utiliza la biblioteca Readability de Mozilla para «limpiar» el contenido de las páginas web y extraer solo la información valiosa: nombres de usuario, contraseñas y el cuerpo de los mensajes. Al ejecutarse desde el inicio del documento (document_start), el script malicioso tiene acceso total al DOM (Modelo de Objetos del Documento), permitiéndole capturar incluso los textos que el usuario aún no ha enviado.

Lista de extensiones detectadas y activas

Aunque la popular Gemini AI Sidebar (con 80.000 usuarios) ya ha sido retirada, otras herramientas con nombres genéricos siguen presentes en el ecosistema de extensiones. La identificación se basa en sus IDs únicos, ya que los nombres pueden variar ligeramente para confundir al usuario:

- AI Sidebar (gghdfkafnhfpaooiolhncejnlgglhkhe) – 70,000 usuarios

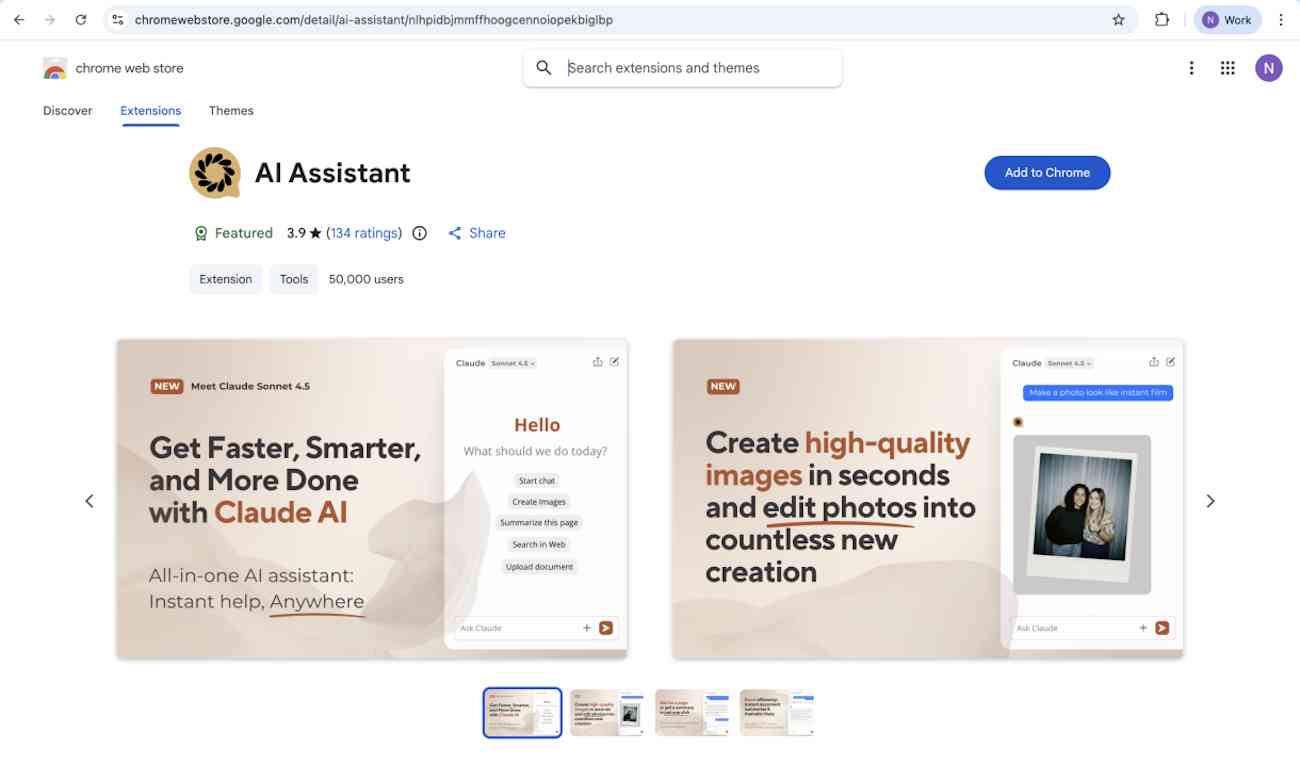

- AI Assistant (nlhpidbjmmffhoogcennoiopekbiglbp) – 60,000 usuarios

- ChatGPT Translate (acaeafediijmccnjlokgcdiojiljfpbe) – 30,000 usuarios

- AI GPT (kblengdlefjpjkekanpoidgoghdngdgl) – 20,000 usuarios

- ChatGPT (llojfncgbabajmdglnkbhmiebiinohek) – 20,000 usuarios

- AI Sidebar (djhjckkfgancelbmgcamjimgphaphjdl) – 10,000 usuarios

- Google Gemini (fdlagfnfaheppaigholhoojabfaapnhb) – 10,000 usuarios

Estas herramientas solicitan permisos extensos que les permiten leer y modificar datos en todos los sitios web visitados. La sofisticación llega al punto de incluir mecanismos de reconocimiento de voz mediante la API Web Speech, lo que facilita la filtración de conversaciones privadas si el usuario otorga acceso al micrófono para supuestas funciones de dictado por IA.

Cómo proteger tu identidad digital en 2026

La recomendación inmediata para cualquier usuario que sospeche haber instalado estas herramientas es la eliminación manual desde chrome://extensions/. Sin embargo, el borrado de la extensión es solo el primer paso. Dado que estas extensiones de Chrome con IA falsa han tenido acceso a las credenciales y correos electrónicos durante meses, es imperativo realizar un cambio global de contraseñas y activar la autenticación de dos factores (2FA) en todas las cuentas vinculadas.

La evolución de estas amenazas demuestra que el nombre o la apariencia de una extensión en la tienda oficial no garantizan su legitimidad. En un entorno donde la inteligencia artificial es la norma, la verificación del desarrollador y la revisión de los permisos solicitados se convierten en la última línea de defensa para mantener nuestra privacidad a salvo de campañas de extracción de datos tan agresivas como AiFrame.

Comentarios!