El popular editor de texto Notepad++ ha sufrido uno de los peores ataques de su historia reciente. Entre junio y septiembre de 2025, un grupo de hackers patrocinados por el estado chino lograron comprometer el sistema de actualización automática de la aplicación. Esta brecha permitió a los atacantes distribuir malware especializado de forma directa a miles de usuarios que confiaban en los avisos oficiales de la plataforma para mantener el software al día.

Está situación es realmente crítica porque los atacantes obtuvieron credenciales que les permitieron mantener las vulnerabilidades activas hasta diciembre de 2025. Aunque el código fuente del programa no ha sido alterado, la infraestructura encargada de distribuir las nuevas versiones sí estuvo bajo el control de los delincuentes. Así que si utilizaste la función de actualización automática durante esos meses, tu sistema podría estar en riesgo y es muy importante que tomes medidas preventivas de inmediato.

Notepad++ confirma ataque a su sistema de actualizaciones

La seguridad de millones de desarrolladores se vio comprometida tras confirmarse que el secuestro de la infraestructura de actualización fue exitoso. Los responsables del proyecto explicaron que el incidente no se debió a fallos de programación internos, sino a una brecha de seguridad grave en su proveedor de alojamiento anterior. Este acceso no autorizado facilitó la distribución de código malicioso bajo la apariencia de una actualización legítima y firmada.

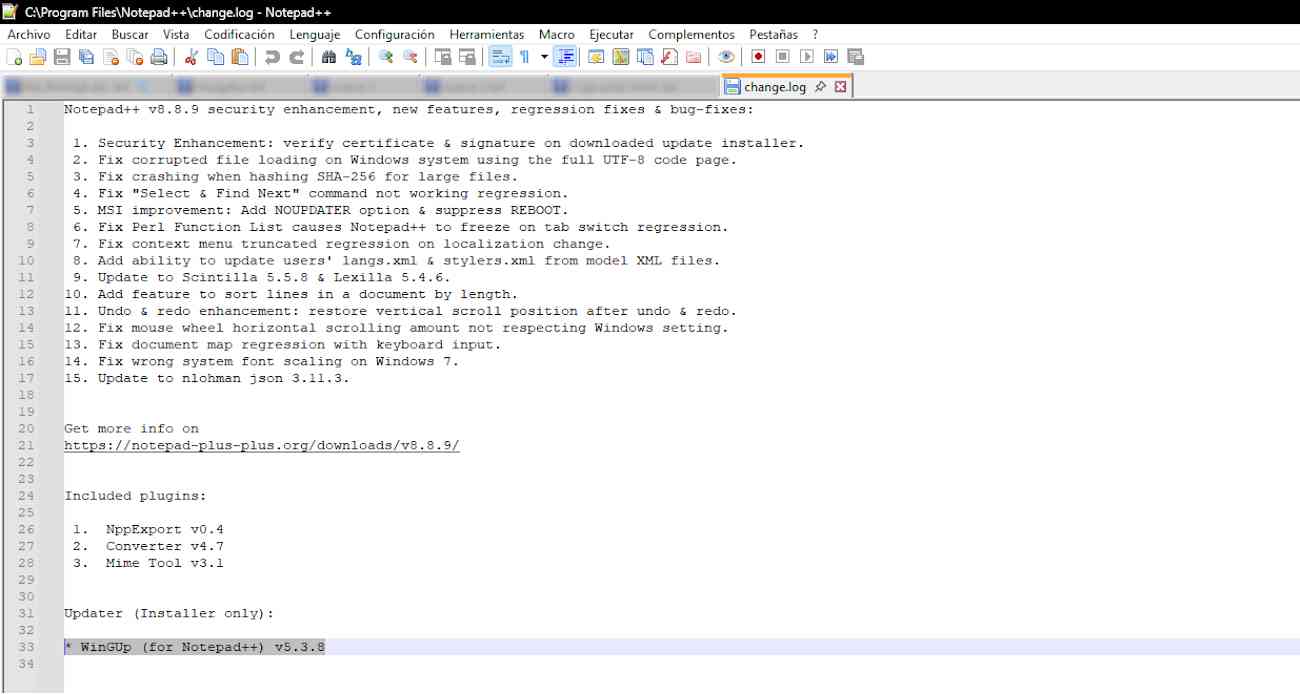

La vulnerabilidad se produjo a nivel del proveedor de alojamiento, y no a través de vulnerabilidades en el código de Notepad++. La aplicación recibió actualizaciones de seguridad tras migrar a un proveedor más seguro.

Cómo proteger tu equipo del malware distribuido

Para mitigar el impacto, los desarrolladores recomienda instalar manualmente la versión 8.9.1. Esta nueva entrega es la primera en incluir un actualizador seguro de WinGUp, que esta precisamente diseñado para blindar el proceso de descarga contra futuras interceptaciones. Es importante evitar el botón de actualización automática de las versiones antiguas y descargar el instalador directamente desde el nuevo sitio oficial de la herramienta.

Es importante recordar que este no es el primer problema de seguridad que enfrenta la comunidad de este editor. Anteriormente, el dominio engañoso notepad.plus fue utilizado por ciberdelincuentes para alojar publicidad maliciosa y confundir a los usuarios. Sin embargo, este nuevo ataque directo a los servidores de distribución eleva el nivel de preocupación sobre la fiabilidad de las infraestructuras de actualización automática en aplicaciones de código abierto de uso masivo.

Migración a servidores seguros y futuro del editor

Tras ser notificados de la brecha por su antiguo proveedor, los responsables de Notepad++ completaron una migración a un proveedor más robusto. Este cambio es efectivo desde la versión 8.8.9 y busca garantizar que las prácticas de seguridad sean significativamente más sólidas. Se han implementado nuevos protocolos de verificación para evitar que actores como los del caso DarkSpectre vuelvan a explotar los mecanismos de entrega de software.

Como medida adicional, se aconseja realizar un análisis profundo del sistema con herramientas de seguridad actualizadas. Muchos usuarios han reportado que la instalación limpia de la versión 8.9.1 sobre la anterior funciona correctamente y no afecta la configuración personal. No obstante, la recomendación oficial sigue siendo la verificación manual de archivos para descartar cualquier rastro de persistencia del malware introducido por los atacantes estatales chinos.

Comentarios!