Recientemente los analistas de inteligencia de Red Canary han descubierto un nuevo gusano en Windows con la capacidad de propagarse mediante las unidades USB externas. Este nuevo gusano está vinculado al grupo Raspberry Robin y su primera detección fue en septiembre de 2021.

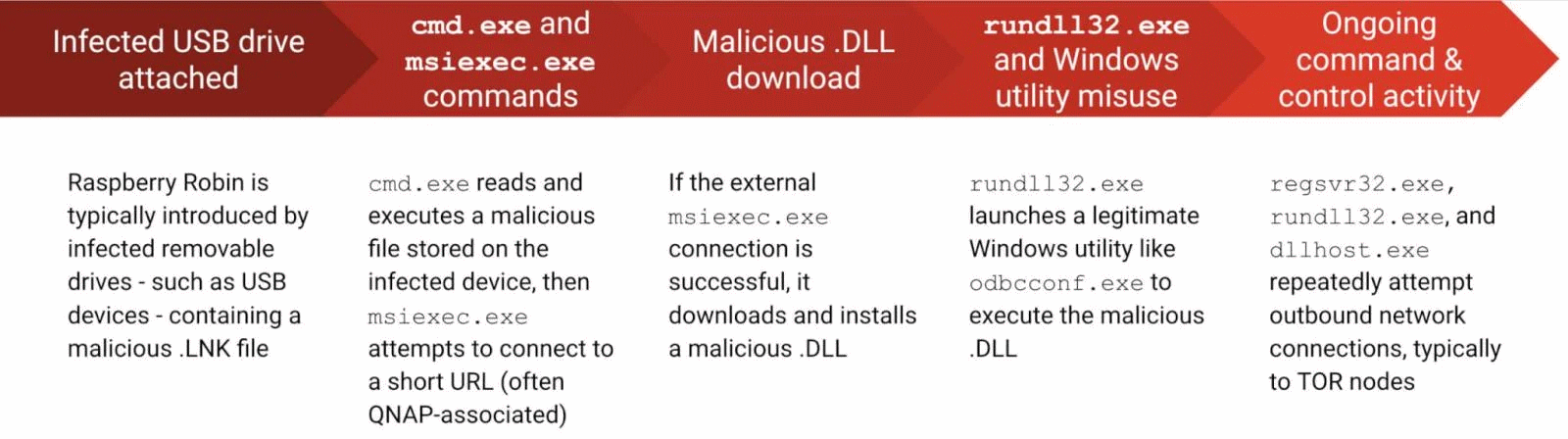

Los analistas de la Red Canary detectó al gusano en diversas redes de múltiples clientes, más que todo en el sector de la tecnología y manufactura. Es simple, el gusano Raspberry Robin se propaga en Windows cuando se conecta una unidad USB infectada que contiene un archivo .LNK malicioso

El gusano Raspberry Robin acecha a los usuarios Windows

Cuando el gusano logra instalarse, realiza un proceso haciendo uso del comando «cmd.exe» para iniciar un archivo maliciosos almacenado en la unidad infectada.

Pero lo peor de todo esto, es que las herramientas legitimas de Microsoft son utilizadas por los atacantes para propagar sus malware entre los usuarios, un claro ejemplo es este gusano, hace uso de Windows Installer.

De acuerdo al informe, El gusano Raspberry Robin hace uso del instalador estándar de Microsoft (msiexec.exe) para comunicarse con sus servidores de comando y control (C2), probablemente alojados en dispositivos QNAP comprometidos y que usan nodos de salida TOR como infraestructura C2 adicional.

Raspberry Robin usa msiexec.exe para intentar la comunicación de una red externa a un dominio malicioso para propósitos de C2.

Al ejecutarse Raspberry Robin lanza un archivo DLL con la ayuda de otras dos utilidades legítimas de Windows: fodhelper (un binario confiable para administrar funciones en la configuración de Windows) y la otra odbcconf (una herramienta para configurar controladores ODBC).

La primera herramienta se encarga de eludir el Control de cuentas de usuario (UAC), mientras que la segunda herramienta ayudará a ejecutar y configurar el DLL.

Si bien los analistas de la Red Canary han podido inspeccionar de cerca lo que hace el recién descubierto en los sistemas infectados, todavía hay varias preguntas que deben responderse. Por ejemplo cómo o dónde el gusano infecta las unidades externas para perpetuar su actividad.

Comentarios!