Usuarios de accesorios Bluetooth deben actuar rápido: una grave vulnerabilidad en Google Fast Pair permite a los atacantes rastrear y emparejar dispositivos de forma remota. El exploit, conocido como WhisperPair, se detectó en agosto de 2025 y ya circula activamente en la red.

Aunque Google corrigió el problema meses atrás, muchos dispositivos aún no han recibido el parche. Esta falla permite que ciberdelincuentes escuchen las conversaciones privadas., graben audio sin permiso o incluso reproduzcan sonido invasivos. Si usas audífonos, altavoces o relojes con Google Fast Pair revisa el inmediato si tu firmware tiene una actualización disponible.

Vulnerabilidad crítica en Google Fast Pair: cómo opera WhisperPair

El exploit afecta al protocolo Fast Pair, el cual es usado por millones de dispositivos Bluetooth en todo el mundo. Lo preocupante es que el ataque no depende del sistema operativo del teléfono: tanto usuarios de Android como de iOS pueden verse comprometidos.

Un accesorio Bluetooth vulnerable como unos auriculares desactualizados, puede ser manipulado incluso si tu móvil está actualizado. Esto ocurre porque el error reside en el firmware del dispositivo, no en el sistema operativo.

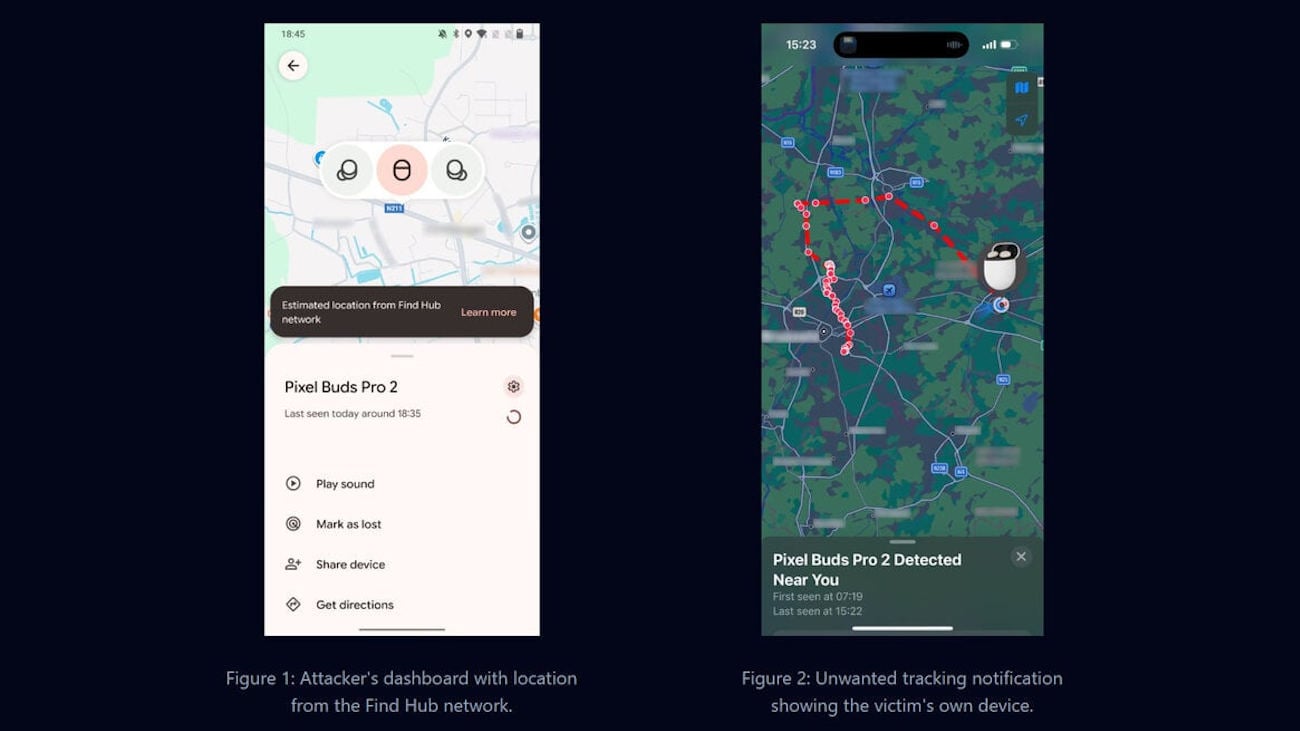

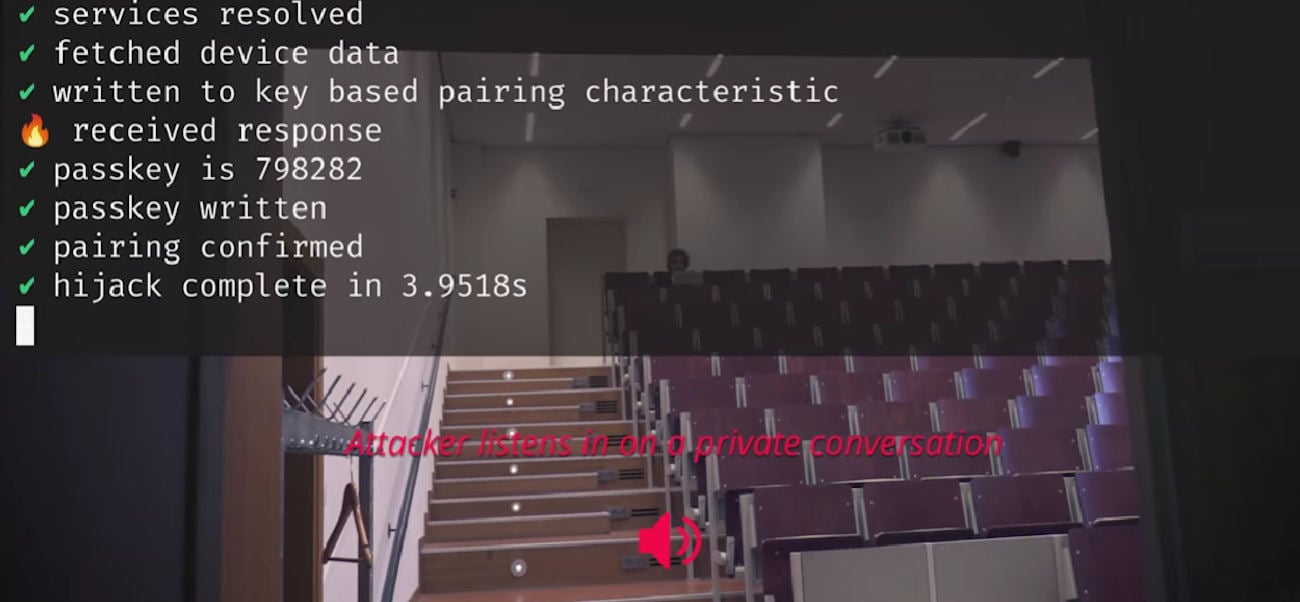

El ataque permite rastrear y manipular dispositivos cercanos sin interacción del usuario. Solo requiere que el dispositivo Bluetooth tenga Fast Pair activo, explicaron los investigadores de COSIC, responsables del hallazgo.

Los riesgos y cómo protegerte de WhisperPair

La demostración del ataque WhisperPair ya fue publicada en YouTube y en la web oficial del proyecto. En ella se muestra cómo un atacante puede «forzar» la conexión y escuchar el audio del dispositivo victima en segundos.

Para evitarlo, los expertos recomiendan actualizar todo accesorio Bluetooth con Fast Pair, sin excepción. En la mayoría de los casos, el fabricante distribuye el parche a través de su aplicación oficial o mediante el menú de configuración del dispositivo. Si tu dispositivo no tiene soporte, lo más seguro es dejar de usarlo.

Google ya lanzó parches, pero no todos los dispositivos están a salvo

La buena noticia es que Google reaccionó rápido; los fabricantes recibieron la notificación en agosto de 2025 y comenzaron a distribuir las actualizaciones poco después. Los investigadores obtuvieron una recompensa de 10.000 dólares por reportar el fallo de forma responsable.

No obstante, no todos los dispositivos vulnerables se actualizaron. Algunos modelos de IoT ESP32 y SoC Airoha también presentaron vulnerabilidades similares del año pasado. La actualización de firmware es la única forma efectiva de eliminar el riesgo.

Los expertos insisten: no basta con apagar el Bluetooth, porque el exploit se aprovecha de fallos en el emparejamiento del hardware. Si tu dispositivo usa Google Fast Pair, revisa hoy mismo si hay una versión de firmware nueva.

Comentarios!