Se ha detectado una cadena de explotación identificada como los responsables de la distribución del software espía LANDFALL en los dispositivos Samsung Galaxy, según un análisis de la Unidad 42 de Palo Alto Networks. Esta campaña ha aprovechado una falla de lectura/escritura fuera de límites en la librería de imágenes – corregida por Samsung en abril de 2025 – para desplegar un cargador modular que convierte al dispositivo en una plataforma de espionaje completo.

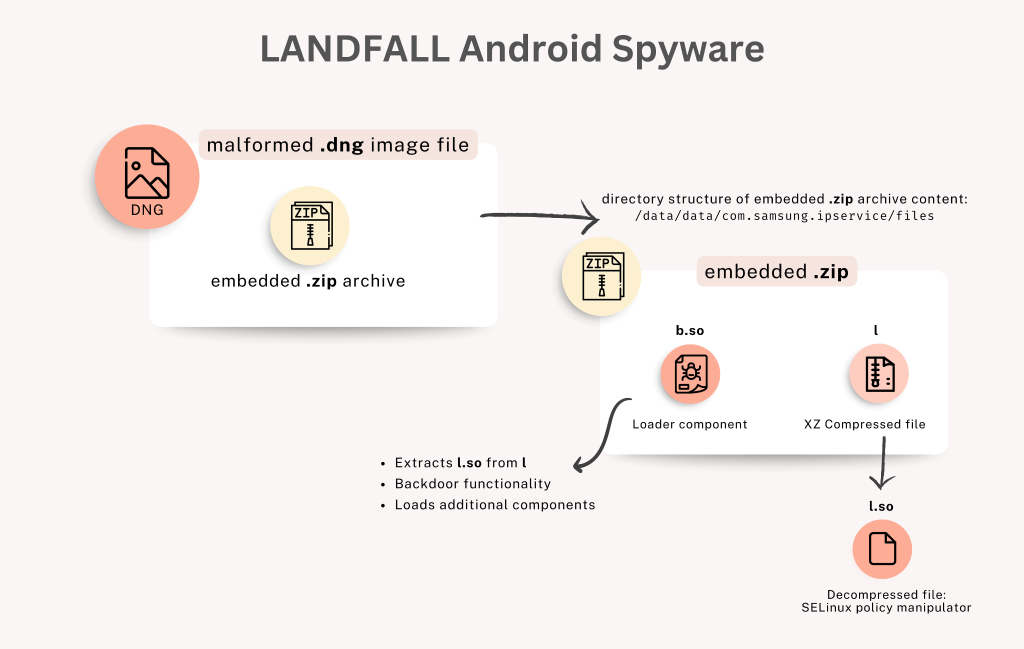

En los ataques, los operadores enviaron imágenes DNG maliciosas a través de la mensajería WhatsApp que ocultaba un archivo ZIP; ese archivo contenía librerías compartidas que, explotando CVE-2025-21042, se encargaban de extraer y ejecutar el instalador de LANDFALL. Las muestras analizadas por Unit 42 datan desde el pasado 23 de julio de 2024 hasta febrero de 2025, y los objetivos identificados incluyen países de Oriente Medio y el norte de África.

Software espía LANDFALL: cómo funciona la explotación y a qué dispositivos afecta

El vector técnico documentado es el fallo de escritura fuera de límites en libimagecodec.quram.so (CVE-2025-21042, puntuación CVSS 8.8) que permite la ejecución de código de forma remota. El archivo DNG explota esa vulnerabilidad para desplegar una biblioteca que, además, intenta manipular la política SELinux del sistema y así elevar privilegios y asegurar persistencia.

El componente iniciar se comunica con un servidor C2 vía HTTPS para descargar módulos adicionales: un cargador modular preparado para ampliar capacidades de vigilancia según las ordenes recibidas.

Esta vulnerabilidad fue explotada activamente antes de que Samsung la corrigiera en abril de 2025, tras informes de ataques en la naturaleza, declaró Unit 42.

Desarrollo técnico y alcance del impacto

LANDFALL está diseñado para atacar específicamente modelos Samsung Galaxy, entre ellos tenemos los Galaxy S22, S23 y S24, además del Z Fold4 y Z Flip4, lo que señala un enfoque dirigido y con conocimientos del ecosistema Samsung. Una vez instalado, recopila audio del micrófono, ubicación, fotografías, contactos, SMS, archivos y registros de llamadas, comportándose como una suite de espionaje “de nivel comercial”.

Este análisis revela que el exploit descubierto puede haber sido implementado en formato de bajo perfil – archivos DNG con nombres que imitan capturas legítimas – y que estos archivos permanecieron accesibles en repositorios públicos durante largos periodos, lo que permitió a investigadores reconstruir la cronología desde julio de 2024 hasta las muestras de 2025.

Aunque Unit 42 advierte que la cadena podría haber incluido técnicas de zero-click, no hay evidencia contundente que confirme un ataque sin interacción del usuario ni de fallos desconocidos en WhatsApp que permitan ese escenario.

Contexto operacional y relación con otras campañas

Los investigadores notaron similitudes entre la infraestructura C2 y patrones de registro de dominios de grupos previamente asociados al espionaje regional, como Stealth Falcon / FruityArmor, aunque hasta octubre de 2025 no se ha establecido una vinculación directa y concluyente.

Paralelamente, campañas relacionadas explotaron cadenas DNG y otras vulnerabilidades en iOS y macOS (por ejemplo, CVE-2025-55177 y CVE-2025-43300), lo que apunta a una ola coordinada de ataques que apuntaron a plataformas móviles durante 2024–2025.

Itay Cohen, investigador senior, explicó que las muestras entre julio de 2024 y febrero de 2025 no muestran cambios funcionales significativos, lo que sugiere un marco estable con capacidad de extender funcionalidades desde el servidor C2.

No creemos que esta vulnerabilidad específica siga en uso, ya que Samsung la corrigió en abril de 2025, dijo Cohen.

El hallazgo subraya dos lecciones claras: la primera, la importancia de aplicar parches de seguridad con rapidez en dispositivos móviles; la segunda, que exploits sofisticados pueden permanecer en repositorios públicos y habilitar campañas prolongadas si no son detectados y retirados.

Comentarios!