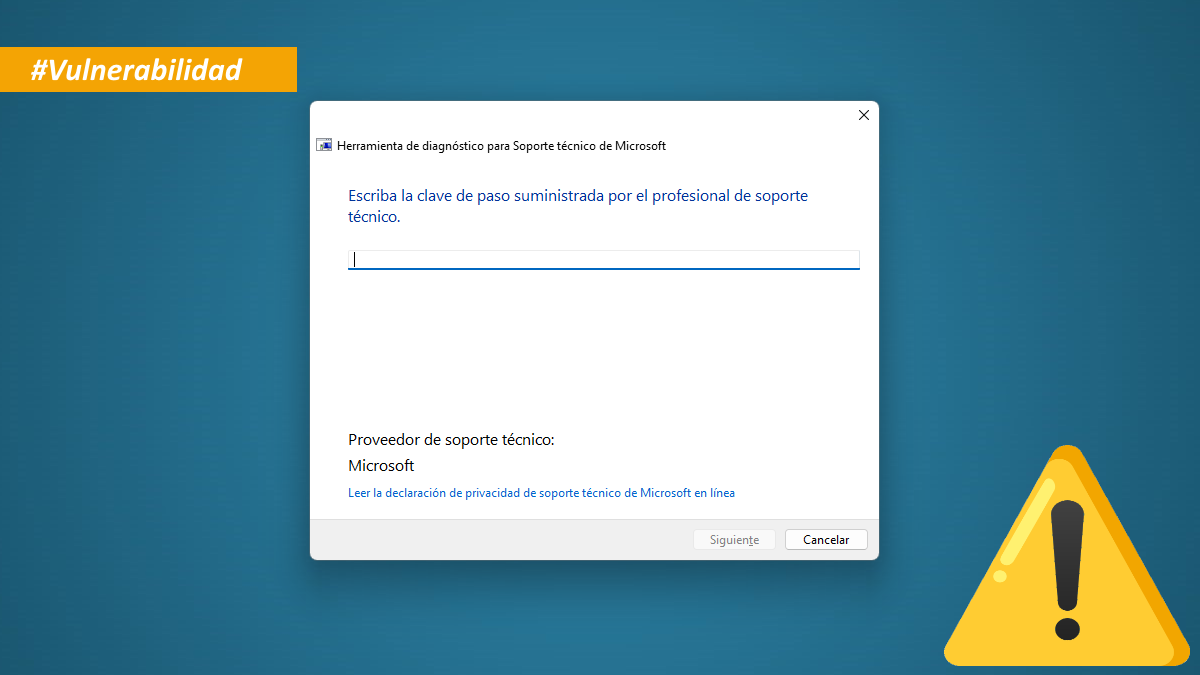

Cuando los usuarios tienen algún problema con Windows o Windows Server, es posible que accedan a la herramienta diseñada por Microsoft para solucionarlo. Para acceder a la herramienta de diagnóstico de Windows solo tenemos que ir a Win+R y luego escribir msdt, luego te pedirá que introduzcas la clave proporcionada por el representante de soporte técnico. Una vez que ingrese esto, podrá ejecutar algunos diagnósticos y enviar los resultados directamente a Microsoft para un análisis más detallado.

Sin embargo, Microsoft ha emitido una advertencia acerca de una vulnerabilidad que sufre la herramienta de diagnóstico de Windows, en la cual se puede ejecutar código de forma remota (RCE) presente en MSDT. Cabe mencionar que la falla de seguridad afecta prácticamente a todas las versiones compatibles con Windows y Windows Server: 7, 8.1, 10, 11, Windows Server 2008, 2012, 2016, 2019 y 2022.

La herramienta de diagnóstico de Windows tiene una grave vulnerabilidad

La vulnerabilidad en concreto es la CVE-2022-30190 la cual es catalogada como de alto riesgo; y aunque Microsoft ha lanzado la advertencia, no ha ofrecido detalles más específicos acerca de este exploit. Esto podría ser por que por ahora la falla no se ha solucionado, y la compañía no quiere dar detalles para que no se lleven acabo ataques.

Sin embargo, la vulnerabilidad aparentemente aparece cuando se llama el archivo MSDT usando el protocolo URL desde una aplicación. Los atacantes pueden ejecutar código arbitrario que puede ver, eliminar o modificar sus archivos a través de los privilegios de la aplicación que llama. Entonces, por ejemplo, si se llama MSDT a través de Microsoft Word se ejecuta con privilegios de administrador, un atacante obtendría los mismos privilegios de administrador, lo que obviamente no es bueno.

Por el momento, Microsoft ha recomendado deshabilitar MSDT a través de los siguientes comandos que puede ejecutar en el símbolo del sistema:

- Ejecutar símbolo del sistema como administrador

- Para hacer una copia de seguridad de la clave de registro, ejecute el comando «reg export HKEY_CLASSES_ROOT\ms-msdt filename «

- Ejecute el comando «reg delete HKEY_CLASSES_ROOT\ms-msdt /f»

Sin embargo, si luego descubre que prefiere tener habilitado el MSDT por su trabajo, entonces puede revertir la acción mediante el siguiente proceso:

- Ejecute el símbolo del sistema como administrador.

- Para hacer una copia de seguridad de la clave de registro, ejecute el comando «reg import filename «

Microsoft por el momento se encuentra trabajando para tratar de solucionar la vulnerabilidad a la mayor brevedad posible. También ha advertido que esta falla está siendo explotada, por lo que ha recomendado habilitar la protección en la nube y el envió automático a través de Windows Defender.

Comentarios!