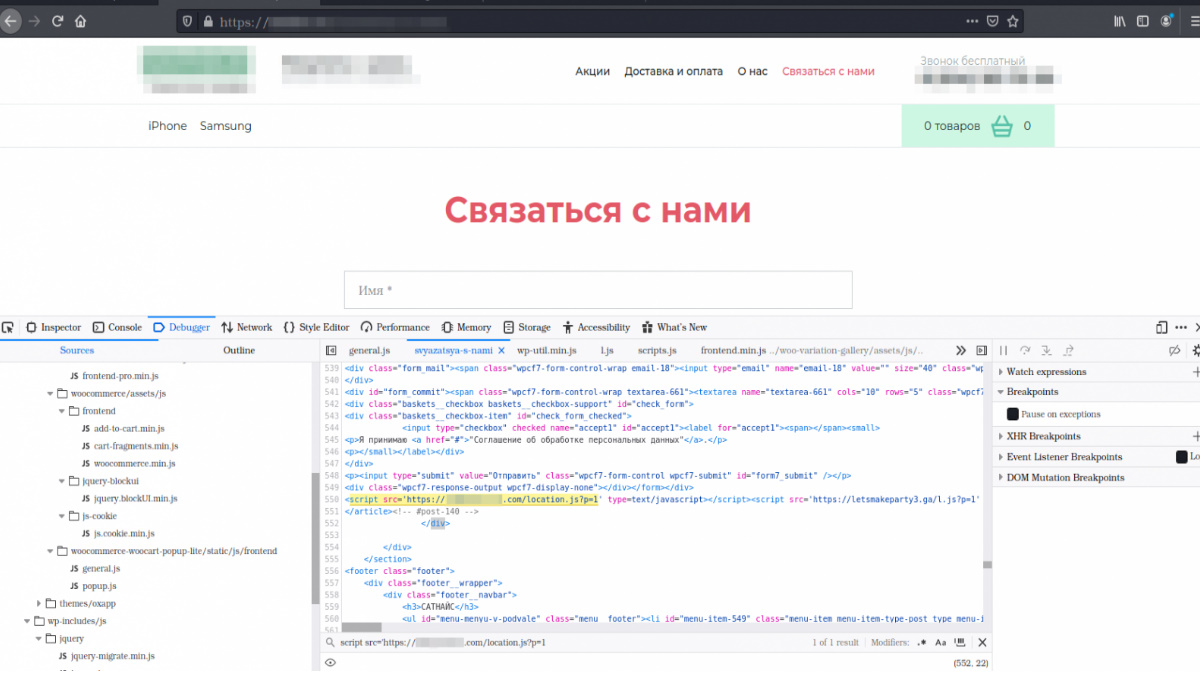

Descubren una nueva vulnerabilidad en Linux que da permiso a un delincuente de inyectar código malicioso en múltiples plugin y temas usados en WordPress.

De acuerdo al informe emitido por Dr. Web, el malware está dirigido a sistemas operativos Linux de 32 y 64 bits y como lo mencionamos, permite a los atacantes la capacidad de ejecutar remoto, poniendo así miles de sitios web en WordPress.

Malware para Linux pone en riesgo miles de sitios web

El atacante tiene el objetivo claro con este nuevo malware dirigido a Linux y es, como era de esperar, poder piratear sitios web en WordPress haciendo uso de un extenso conjunto de exploits programados para que se ejecuten de forma uno a uno hasta que uno de ellos funcione.

A continuación te mostramos la lista de plugin y temas para WordPress que corren este riesgo:

- WP Live Chat Support Plugin

- WordPress – Yuzo Related Posts

- Yellow Pencil Visual Theme Customizer Plugin

- Easysmtp

- WP GDPR Compliance Plugin

- Newspaper Theme on WordPress Access Control (CVE-2016-10972)

- Thim Core

- Google Code Inserter

- Total Donations Plugin

- Post Custom Templates Lite

- WP Quick Booking Manager

- Faceboor Live Chat by Zotabox

- Blog Designer WordPress Plugin

- WordPress Ultimate FAQ (CVE-2019-17232 and CVE-2019-17233)

- WP-Matomo Integration (WP-Piwik)

- WordPress ND Shortcodes For Visual Composer

- WP Live Chat

- Coming Soon Page and Maintenance Mode

- Hybrid

Si alguno de estos plugin y temas todavía cuenta con una versión desactualizada es probable que los atacantes inyecten el código y puedan hacerse con el sitio web.

Los sitios web que han sido afectados redireccionan a una dirección elegida por el atacante, sin embargo, esto funciona en sitios web que han sido abandonados, ya que los que son actualizados diariamente deberán contar con las últimas versiones de los complementos y de las plantillas.

Las redirecciones establecidas por los atacantes en algunos casos son utilizadas para las campañas de phishing, también para la distribución de código malicioso y publicidad con adware concretamente establecido.

Además, los sitios web afectados ya podrían estar en venta en el mercado negro por parte de los piratas informáticos.

Siguiendo con el informe, Dr. Web también observo que este malware también apunta a otros plugin que te enumeramos a continuación:

- Brizy WordPress Plugin

- FV Flowplayer Video Player

- WooCommerce

- WordPress Coming Soon Page

- WordPress theme OneTone

- Simple Fields WordPress Plugin

- WordPress Delucks SEO plugin

- Poll, Survey, Form & Quiz Maker by OpinionStage

- Social Metrics Tracker

- WPeMatico RSS Feed Fetcher

- Rich Reviews plugin

Cabe destacar que los plugin enumerados anteriormente cuentan con una variante lo que indica que hay un constante desarrollo del malware.

¿Qué puede hacer?

La mejor defensa a la que pueden recurrir los administradores de sitios web es actualizar todos sus complementos y temas a la última versión y desinstalar los complementos que ya no tienen soporte oficial por parte de sus desarrolladores.

Comentarios!