Los ciberdelincuentes son astutos en su búsqueda constante de formas de infiltrarse en los sistemas y robar información confidencial. En este contexto, Microsoft Word, una de las herramientas más utilizadas en el ámbito laboral, se ha convertido en el señuelo perfecto para propagar el malware LokiBot.

En este artículo, exploraremos cómo los hackers aprovechan las vulnerabilidades conocidas de ejecución remota de código en Word, así como las consecuencias devastadoras que pueden tener para las víctimas.

Protege tu sistema: Malware LokiBot y las vulnerabilidades en Microsoft Word

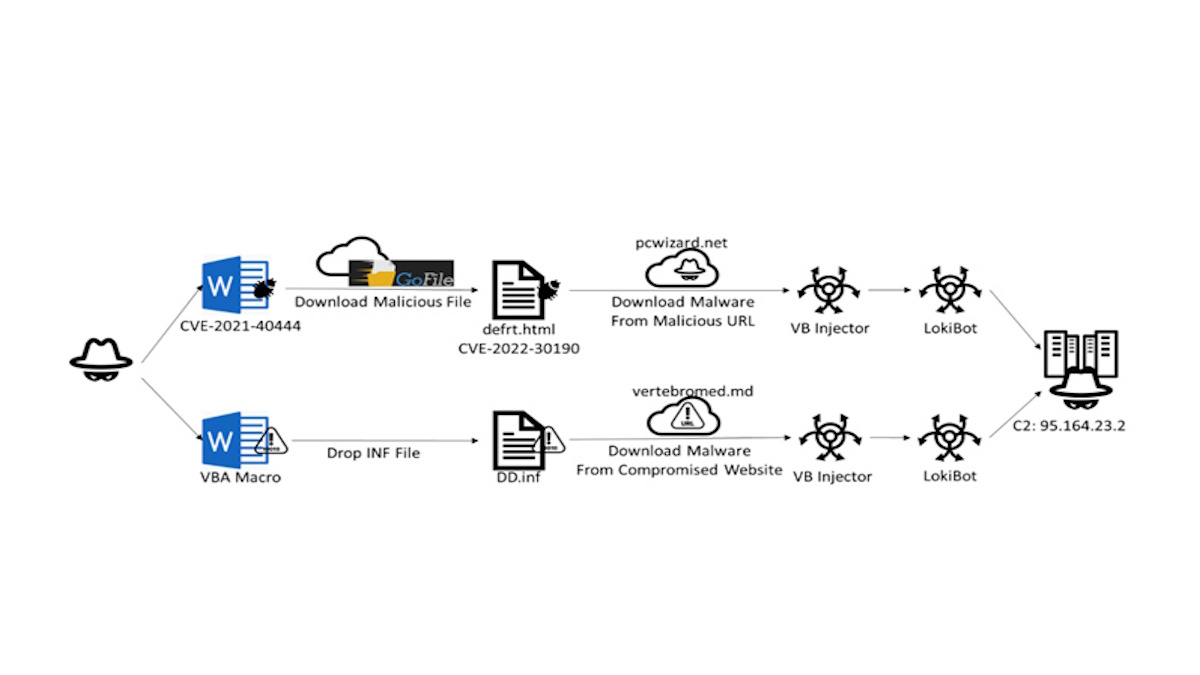

Las vulnerabilidades de ejecución remota de código CVE-2021-40444 y CVE-2022-30190, también conocido como Follina, son los puntos de entrada que los ciberdelincuentes explotan en los documentos de Microsoft Word. Estas fallas les permiten ejecutar código malicioso en sistemas comprometidos, abriendo la puerta a una serie de acciones nefastas.

El archivo de Word que contiene CVE-2021-40444 atrae a los usuarios a través de técnicas de phishing, engañándolos para que descarguen un archivo HTML desde un enlace GoFile externo. Una vez descargado, este archivo explota la vulnerabilidad Follina para introducir una carga útil adicional: un módulo inyector escrito en Visual Basic que desencripta y lanza LokiBot en el sistema infectado.

Es importante destacar que los atacantes también han implementado técnicas de evasión para detectar la presencia de depuradores y determinar si el sistema objetivo se está ejecutando en un entorno virtualizado. Esto les permite evitar la detección y persistir en su actividad maliciosa.

Otra cadena de ataque descubierta recientemente involucra un documento de Word con un script VBA que se activa automáticamente al abrir el archivo. Esta macro actúa como una puerta de entrada para una carga útil provisional descargada de un servidor remoto, que a su vez inyecta LokiBot en el sistema y se conecta a un servidor de comando y control.

LokiBot es un troyano con una trayectoria prolongada y peligrosa. Sus capacidades incluyen la captura de pulsaciones de teclas, la toma de capturas de pantalla, el robo de credenciales de inicio de sesión de navegadores web y el desvío de datos de billeteras de criptomonedas.

Esta variedad de funcionalidades lo convierte en una herramienta codiciada por los ciberdelincuentes, quienes continúan actualizando sus métodos de acceso inicial para mejorar su capacidad de propagación e infección.

Protege tu sistema y mantén la seguridad

La propagación del malware LokiBot a través de las vulnerabilidades de Microsoft Word es una amenaza significativa para individuos y organizaciones. Para protegerse de esta creciente amenaza, es crucial mantener tanto el sistema operativo como las aplicaciones actualizadas con los últimos parches de seguridad.

Además, se deben tomar precauciones adicionales, como evitar abrir archivos adjuntos o enlaces sospechosos y utilizar software antivirus confiable. Mantenerse informado sobre las últimas amenazas cibernéticas y adoptar buenas prácticas de seguridad digital es esencial para prevenir ataques maliciosos. Recuerda, la seguridad de tus datos y la integridad de tu sistema están en juego.

Siempre debemos estar alerta y tomar las medidas necesarias para proteger nuestra información personal y corporativa. No subestimemos el poder de los ciberdelincuentes y trabajemos juntos para mantenernos seguros en un mundo digital cada vez más complejo.

Comentarios!